Šodien noskatījos De Facto sižetu par VID elektroniskās deklarēšanas sistēmas (EDS) datu noplūdi. Pirms trijiem gadiem es gribēju atgūt nodokļos pārmaksāto summu un vēlējos to izdarīt sev ērtā veidā – izmantojot internetu. Kas no tā visa sanāca varat palasīt ierakstā par manu pieredzi ar EDS.

Bet par datu noplūdi sasmējos. Spriežot pēc sižetā teiktā, sanāk, ka VID EDS bija ielaista tipiskā kļūda, kad netiek veikta pārbaude vai lietotājam ir tiesības redzēt pieprasīto ID vai nē. Slīpēti programmētāji taisnotos, ka tā nav kļūda, bet gan nedokumentēta iespēja vai arī prasību dokumentā nebija atrunāta dokumentu aizsardzība pēc šāda principa. 🙂

Faktu, ka VID elektroniskās deklarēšanas sistēmā bijusi milzīga datu noplūde, raidījums uzzināja no cilvēku grupas, kas sevi dēvē par «Ceturtās atmodas tautas armiju» (4ATA). Šīs armijas pārstāvis e-pastā apraksta, kā iegūti dati.

«Jau 2009. gada pavasarī 4ATA rīcībā nonāca informācija, ka EDS sistēmā ir caurums, pa kuru var iegūt visus EDS datu failus. No mūsu aģenta sarunas ar cilvēku, kas kādreiz strādāja pie EDS izveides, varēja noprast, ka caurums tika izveidots pēc ļoti augstas VID amatpersonas norādījuma. Visticamāk, lai vajadzības gadījumā ļautu nemanāmi nopludināt sensitīvu informāciju […]. Mēs bijām pārsteigti – caurums bija ģeniāli vienkāršs, un tas atradās visu acu priekšā, visticamāk jau no pirmās EDS dienas. Jebkuru EDS dokumentu pat anonīms web lietotājs varēja lejupielādēt BEZ autorizācijas, ierakstot adresi: https://www2.vid.gov.lv/eds/Pages/GetDuf.aspx?id=».

Šie džeki arī ir foršus auditus pa lēto taisījuši. Vai arī par dotās fīčas neredzēšanu naudu saņēmuši.

Ja runa nebūtu par tik sensitīviem datiem un tas būtu nopublicēts Podā, tad daudzi būtu skaļi bļāvuši – kā tā var, ka vajag sodīt tos ļaunos hakerus, kas māk pārlasīt dokumenta ID un apskatīties svešus datus, kā arī kā es drīkstu kaut ko tādu publicēt. Bet, kad to parāda TV, tad tas skaitās normāli. Dubultā morāle.

Paši vien esam to pelnījuši.

Starp citu, LTV ziņu dienesta lapā ir nopublicēts arī saraksts ar uzņēmumiem, kuru dati ir nopludināti.

vai šie dati jau ir paspēti publiski izlikti netā?

īsti nav saprotama tās 4ATA loģika – it kā atraduši coķi caur kuru var iegūt informāciju, kaut ko papumpē un tad izstāsta par to coķi … kaut kas līdzīgs kā iešaut sev kājā …

kaut kas tur slēpjas un kaut kādi āža ragi lien ārā

Visticamāk, ka nav, jo 120gigas ir pārāk liels apjoms, lai to visu kaut kur izliktu.

snurkee, tur bija vairāki zemteksti – labi organizēts grupējums, kas ir parūpējies par savu konfidencialitāti un tajā pašā laikā ir ticis pie datiem par “neliešiem”, ko vajadzīgajā brīdī varēs noliet. Priekšvēlēšanu kampaņa var sākties. 🙂

Ka tik ar 4ATA nesanāk kā ar meteorītu :). Par augstās VID amatpersonas palūgto caurumu arī diezgan sasmējos – kurš izstrādātājs būtu tāds Idiots (ar lielo burtu), lai parakstītos uz šitik triviālu caurumu?

Tur jau ļoti daudz datu aizņem tieši tās XML birkas, tukšumi jaunrindes.

Tos datus derētu nopārsēt uz kādu CSV formātu un pēc tam labi saarhivēt.

IMHO vienā CD satilptu (neesmu rēķinājis, no galvas izdomāju) 🙂

Un ar melnu flomāsteru uzrakstīt “VID dati” ghh.

bet tika pateikts, ka tas caurums tika izveidots ar nolūku no augšas. Domāju, ka šo info izliks netā, kā tos okupantu sarakstus. Tikai šoreiz, domēns būs no kādas somālijas piratistānas, lai db ilgāk taisītu to ciet. pietiek uzlikt failus serveros (piem., hostfile, letbit, rapidshare) un ar superduper ātro lattelecom netu to nopumpētu pa vakaru.. 🙂

Domāju, ka šo info izliks netā, kā tos okupantu sarakstus.

Un jēga kāda no piem. saraksta par uzņēmuma deklarēto iedzīvotāju ienākuma nodokli, kurā neparādās konkrētas (šo es rīt grāmatvedei uzjautāšu) personas par kurām šis nodoklis ir deklarēts? Ko tev dos, ja rīt netā izliks piem. tādas SIA kā Argus deklarētos nodokļus?

Sorry, paskatījos EDS parādās personu, par kurām tiek deklarēti nodokļi, uzvārdi.

man neinteresē sia, man interesē valsts, pašvaldības iestādes. un tikai intereses pēc.

Piekrītu Blackhalt, 120 gb ir uzpumpēts cipars. Lai gan nav izslēgts, ka prezentācijas mērķiem žurnālistiem tika nosūtīts izraksts no kādas datubāzes xml formātā. Kā es saprotu, tad datu kopēšana tika veikta nomainot cipariņu id= beigās, bet tas nozīmē ļoti daudz pieprasījumus un ļoti daudz individuālas informācijas lapas. Salikt to visu vienā smuki noformētā xml norāda uz kādu datubāzi, nevis plaintext xml. Un tad jau par csv/xml nav jēgas runāt, jo vienu lielu kluci 120 gb lielumā būtu praktiski grūti apstrādāt.

Sandis, nu sadali pa daļām.

visvairāk no sižeta uzrunāja tas kā Nelija atbildēja informātikas departamenta direktores vietā uz 1/2līdz tehnisku jautājumu.

Varbūt arī 120GB ir uzpūsts XML birku dēļ (kas nu tā ~2/3 no visiem datiem var aizņemt mierīgi, de facto redzēto birku nosaukumi bija tādi pagari), taču figurē arī skaitlis 7.5 miljons dokumenti :), kas ir daudz.

#2 caurums ir aiztaisīts ciet februāra sākumā, tad arī nākuši klajā ar paziņojumu.

Par to uzņēmumu sarakstu ltvzinas lapā – cik saprotu, tad de facto tika iedoti tikai daļa no visiem nokopētajiem datiem.

vēl mazliet smieklīgi, ka tīri teorētiski kopētājs jau nekādi nevar zināt, ka ir iegājis slēgtajā zonā, ka nodarbojas ar “zagšanu”. Jo zona īsti slēgta nebija, bet tā jau nevar zināt, kas ir publisks vai nav 🙂

Ja Exigen šāda (nedokumentēta?) fīča ir palūgta, vainot viņu pie tā nebūtu korekti.

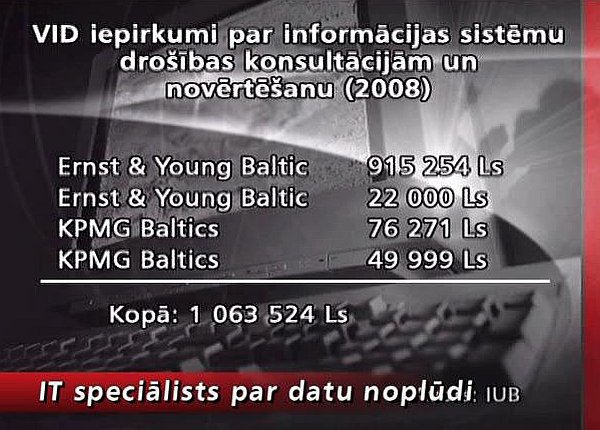

Publisku paskaidrojumu uz karstām pēdām būtu jāsniedz Ernst&Young, kurš veica EDS drošības auditu. Lai tad viņi arī pastāsta – vai pie viņiem strādā pilnīgi dunduki, kuri par savu nekompetenci saņem milzīgu naudu, vai arī viņi šo fīču savā auditā ir konstatējuši, tikai VID par to visu laiku ir klusējis.

CSDD tas pats 😉

Paanalizēju De Facto datus, no tādiem lielākiem uzņēmumiem EDS naivie lietotāji ir:

ABONĒŠANAS CENTRS DIENA SIA

AIZKRAUKLES BANKA AS

AVERS CENTRS SIA

BALTIC TAXI SIA

BINDERS SIA

DOMINA SIA

ENERGOKOMPLEKSS SIA

EUGESTA UN PARTNERI SIA

GLEN OIL SIA

GREIS LOĢISTIKA SIA

INTERINFO LATVIJĀ SIA

ISLANDE HOTEL SIA

JĒKABPILS SILTUMS SIA

KURZEMES DEGVIELA AS

LAT-SALMON SIA

LATGALES BEKONS AS

LATVIJAS JŪRAS MEDICĪNAS CENTRS AS

LATVIJAS NACIONĀLAIS METROLOĢIJAS CENTRS SIA

LATVIJAS PASTS AS

LATVIJAS VALSTS RADIO UN TELEVĪZIJAS CENTRS AS

LG ELECTRONICS LATVIA SIA

MARITIME REGISTER OF SHIPPING SIA

METRUM SIA

MOBIL PLUS ADV SIA

MONALD-METĀLS SIA

OGRES TRIKOTĀŽA SIA

PNEIMOAUTOMĀTIKA SIA

PRIVATBANK AS

PUMPTECHNIQUE SIA

RANKAS PIENS AS

RAUTAKESKO AS

RĪGAS ELEKTROMAŠĪNBŪVES RŪPNĪCA AS

RIMI LATVIA SIA

ROSME SIA

SCHENKER SIA

SCHHEIDER ELECTRIC BALTIC DISTRIBUTION CENTRE SIA

SCHNEIDER ELECTRIC LATVIJA SIA

SEDA AS

TEIKAS NAMI SIA

TEKTRANS SIA

TELETRADE RIGA SIA

TVA INDUSTRY SIA

UZKOPŠANAS SERVISS SIA

WEST EAST INDUSTRIES AS

ZVĒRINĀTU ADVOKĀTU BIROJS LOZE, TAMBERGA & PARTNERI

Diez kāds tiesā prasību dos?

7.4mlj ierakstu – tas varētu būt tuvu aktuālajam ierakstu skaitam uz decembra beigām. Janvāra vidū man rāda numurus virs 7.5mlj. Tātad kāds ir uztaisījis pilnu kopiju par visiem uzņēmumiem, ja tas nav blefs.

btw ja es pumpeetu shaadus datus, tad nepumpeetu tos selektiivi, bet gan visus (DB droshvien id numuri vnk incrementeeti pa viens. shaubos vai id buus kaa hash vai simbolu virkne. [Ka dzirdeejaam sizezhataa, Valsts pasuutijumiem iipashi neaizraujieties ar tehnoloģijam, bet uzsvars uz atkatkaam:) ]). Taatad pumpetajam ir visi dati. Interesants, protams, ir jautajums, kapec tieshi shie uznjeemumi ir publiceeti.

Man patika šī rīta LNT intervija ar Jakānu, kurš laida muļķi, ka neko nezina. Patiesībā džekam nospīdēja, ka viņš jau ir aizrotēts, citādi būtu vēl lielāks iemesls aizrotēt viņu uz kādu citu vietu.

nav tā 4ata nekāds kiberpanku grupējums, pēc “Neo”(muahaha) valodas jau to var saprast.

un, ja būtu normāli, lēnu vilkuši, būtu dabūjuši visus datus ganjau 😀

Ņirdzīgākais komentārs par šo laikam ir no buldozera 😀

Viņš ir gaišreģis

Bet tu, normund – atkal aplauzies. Komentē sistemu, kurā neko neesi iesniedzis. 🙂

hujeju, dārgā redakcija.

Rimi un Privatbank, Latvijas Pasts un LVRTC. Apsveicu.

PS. Jakānu aiz pautiem pakārt, visus valsts iestādēs IT darboņus – nah no darba.

Diez vai tik sīka kļūda tur ir programmētāja nolaidība, jo freimworks izmanto kopēju autorizāciju. Un atrast vainīgo jau ir vienkārši – eksistē tāda lieta ka SourceSafe un t.t.

Ja koderis tiešām ir uzpirkts (iefiltrēšanās būtu neiespējamā misija, atliek ilgo gadu sagatavošanas posms – jātiek projektā, jātiek pie koda un t.t.), tad jams ir pilnīgs dunduks…

nav arī skaidrs, kā šis te bugs izskrēja cauri testēšanai – web kodā praktiski vienmēr šitādus keisus testē… Iespējams “vārti” tika atvērti vajadzīgajā momentā, pat iespējams iekš paša VID servera (nodotā programmatūra gan jau ka bija OK). pat tīri teorētiski varētu būt sačakarēts/samainīts kods tur pat uz servera.

galvas gan ripos pēc šitā…

līpēti programmētāji taisnotos, ka tā nav kļūda, bet gan nedokumentēta iespēja vai arī prasību dokumentā nebija atrunāta dokumentu aizsardzība pēc šāda principa. 🙂

—-

Normālā kantorī, kas operē ar klienta sensitīviem datiem, šāds programmētājs tiktu patriekts nafig. Ja nav atbildības sajūtas, tad lai slauka ielas vai sēž mammai uz kakla savā hatonā.

ĪUMEPLS 2006. un 2007.gadā ir veicis 10 informācijas sistēmu, tajā skaitā 7 valsts informācijas sistēmu, drošības auditus.

Apkopojot IS drošības auditu ziņojumus, iestādēs ir identificētas vairākas problēmu jomas VIS drošības pārvaldībā. Drošības auditu ietvaros tika secināts, ka IS un drošības sistēmu tehniskais nodrošinājums ir pietiekams, lai tehniski spētu nodrošināt atbilstošu drošības līmeni, tomēr tehnoloģiju sniegtās iespējas netiek izmantotas pilnīgi un iestādēs nav nodrošināta atbilstoša drošības organizācija šādu iemeslu dēļ:

1. Iestādes vadības atbalsta trūkums – tika konstatēts, ka iestāžu vadītājiem trūkst zināšanu un izpratnes par IKT drošības nozīmīgumu, ir ierobežoti darbaspēka resursi, līdz ar to drošības jautājumiem iestādēs netiek pievērsta pietiekoša uzmanība (nepietiekama speciālistu apmācība, drošības pasākumi u.c.).

2. Organizatoriskās nepilnības – iestādēs IS drošības pārvaldnieki savus pienākumus pilda formāli, un tiem nav piešķirtas pietiekamas pilnvaras funkciju veikšanai. Risku analīze un informācijas klasifikācija iestādēs netiek veikta vispār vai tiek veikta daļēji, kā arī trūkst kontroles mehānismu IS drošības prasību ievērošanas kontrolei.

3. Personāla jautājumi – iestādes nenodrošina darbinieku kvalifikācijas paaugstināšanas iespējas. Par VIS drošību atbildīgo darbinieku atalgojums ir nesamērīgs ar atbildības līmeni (VIS drošības pārvaldnieka amats nav reģistrēts valsts pārvaldes amatu katalogā), līdz ar to ir liela atbildīgo darbinieku mainība.

2008.gadā jau bija zināms – http://www.eps.gov.lv/files/informativie_materiali/invo_zinojumi/IUMEPLZino_040308_eparvalde.doc

dereetu arii CSDD datus dabuut…. 🙂

moraale ir interesanta – sleepties jau vajag nevis parastiem ierindas un godiigiem pilsonjiem bet gan oligarhiem/zagljiem.

buutiibaa sanaak ka DVI un policija aizsargaa valdosho skjiru…….

elementaari – policijas un tiesas ir domaatas bagaato intereshu aizstaaviibai un briivdomaataaju/citaadi domaajosho represeesanai.

piemeeram nupat valsts datu inspekcija bez briidinaajuma un nepaskaidrojot pieprasiija lai interneta pakalpojumu sniedzeejs atsleedz pieeju vairaak nekaa 100 weblapaam kaa ieganstu minot lembergs.info lapu, uz kuras it kaa “esot paarkapti” datu aizsardziibas likumi. pakalpojumu sniedzeejs bija spiests atsleegsanu veikt jo peedeejo meenesu laikaa esot pamainiits likums un VDI esot taadas tiesiibas. ieprieksh VDI tikai vareeja briidinaat ka ir jaasakaarto lapas saturs, un ja nenjeema veeraa tad atsleegt.

otrs piemeers ir augsto valsts ierednju algas un rotaacija – ja netiekot galaa ar pienaakumiem tad vinjiem luuk esot jaanodrosina rotaacija uz citu, liidzveertiigu, amatu ar NE MAZAAKU algu!!!

domaju ka vieniigaa vai viena no izejaam no augsmineetaa oligarhu un izpildvaras patvaljas ir to sabiedriibas pilsonju, kuri noleemusi beigt dzivi pasnaaviibaa deelj turpmaakas eksistences jeegas nesaskatiisanas, ieguldiijums sabiedriibas attiiriisanas procesaa.

dziivi palikusho ieguldiijums buutu atbalstiit bojaa gaajusho gjimenes.

un negaidiisim ka valsts, likumi, policija un tiesas naaks mums paliigaa – vinji ir otraa pusee iezogojumam.

Ceru ka kāds iemetīs nopumpēto iekš WikiLeaks.. būtu interesanti apskatīt par ko tad tāda trobele un kas tur tik sensitīvs 🙂

OK, caurumi ir bija un būs, bet kur sēdēja admini kas ļāva netraucēti lejupielādēt 7,4miljonus ierakstus 3 mēnešu garumā.

Vai tiešām nav nekādu warning kad no kāda adrešu apgabala pēkšņi sāk intensīvi lādēt datus?

Te http://ltvzinas.lv/?n=zinas&id=621 ir it kā daļējs šo “cietušo” uzņēmumu saraksts.

Bet, runājot par visu kopumā, domāju, kamēr valsts vadība nesakārtos finanses pašu valstī, būs vēl arī otrs trieciens.

Bet, kas vainīgs šinī? Hakeris, kas ticis klāt, VID, vai kas? Kas reāli stāv pāri tam visam? Vai ne tā pati saeima, kurai būtu jānes atbildība par notikušo, ne meklēt vainīgos? 🙂

Varbūt iespējams nekāda noplūde nav bijusi, dati piespēlēti žurnālistiem no VID darbiniekiem ,lai pievērstu uzmanību kādam citam fakta un tādejādi sataisītu traci. Tik primitīva kļuda nelikas ticama šādā sistēmā.

Man liekas, ka tur ir visa DB nopumpēta – vismaz es viņu vietā 100% būtu pumpējis. Iebliezīs iekš SQL tos datus un kā jau blekhelc teica – vienā sīdī salīdīs. Skatieties uz to no labās puses – matrixa NEO tagad zin vēl labāk par pašu Finanšu Ministru kā sokas ar nodokļu iekasēšanu 2009/2010 gadā – baltais tehvs Repše pat gribot nevarēs batonu iespraust tautai.

par to caurumu visi kam vajadzeeja itkaa zinaaja jau ljoti sen.

vienkaarshi tuvojas veeleshanas taapeec taads tracis

Apollo ir ielinkojuši. Turu īkšķus, lai nenogāztu kasti. 😀

Paldies, hvz, par komentāru!

CooLynX, manuprāt tev nekorekti tiek veikta rakstu lasījumu uzskaite – netiek ņemta vērā IP. Kā paspaidu F5 un tas lasījumu skaits tik aug un aug….

Vispaar man domaat, ka no EDS nopludinaatie dati nebuus pirmie un peedeejie nopluudinatie dati. Taada organizaacija – 4ATA liekas tieshaam smiekliiga, un maaksliigi uzmeistarota lai pabaidiitu latvijas pilsonjus. Kapeec man gribaas apvienot tv3 filmu hakeri un EDS datu nopluudi ar vienu jaunu latvijas kantori, kas paraadijaas tai pashaa filmaa hakeri? Paranoja, nee man liekas peec laba iestudeeta scenaarija, kaa izspiest naudu no valsts.

piekrītu, pēc tāš filmas noskatīšanāš, man arī radāš iespaids, ka kāds kantoris gatavo augsni savam biznesam, kas nu ieradīsies baltā zirgā un piedāvās atrisināt visas Valsts iestāžu IT drošības problēmas…

4ATA arī skan kā pīle ko pamest žurnālistiem…

Iespējams ka caurums bija uztaisīts tā lai pēc noteikta datuma tas atļauj izpildīt pieprasījumus.

Da visādi var burties….

Bet nu redzat ka visa šī liet ir tāda kā ņirgāšanas par Latviju un VID sistēmu, bet laikam tam tā ir jabūt ņemot vērā korupciju deputātu aprindās tad nav ko brīnīties ka katrs grib kārtīgi paēst, arī programmētājs ir cilvēks…

pielikšu savu komentāru no apollo:

—————

Ko es gribu piebilst – tās problēmas jau sen ir zināmas un, lai tās aktualizētu, nav vajadzīgi jauni un dārgi auditi. Domāju, ka līdzīgas problēmas tiks atklātas lielākajā daļā valsts iestāžu.

Lielākā problēma ar informācijas drošību ir tā, ka šeit nestrādā visā pārējā sabiedrībā akceptētais modelis – galvenais, lai būtu atbildīgā persona, kurai pēc tam kājas (vai pēc iztēles ko citu) noraut, ja sataisa sūdus.

IT sistēmās tiek operēts ar tādu virtuālu un netaustāmu lietu kā informācija un tā ir kā ūdeņraža molekula – izlīdīs pa mazāko spraudziņu un neviens vairs galus nesameklēs. IT sistēmās teorētiski ir ļoti vienkārši mainīt spēles noteikumus un informācijas plūsmu virzienus dažās sekundēs ar pāris pogu spiedieniem. Un pēc tam pagriezt atpakaļ. Vai sadalīt vienā, divās, n-tajās plūsmās un viss strādās. Tikai kādam būs datu bāzes kopija. Jo sarežģītākas sistēmas tiek projektētas, jo lielāki riski. Šos riskus nekad nav iespējams novērst, bet var piesegt.

Diemžēl valsts nav darījusi praktiski neko lai tos piesegtu. IT drošības speciālisti Latvijā netiek apmācīti. Valsts augstskolās dažādās IT programmās informācijas drošību praktiski nemāca. Programmētājiem nav atsevišķu lekciju par droša koda rakstīšanas principiem. Vienīgais kaut cik objektīvais zināšanu mērs drošības specialitātē ir starptautisks sertifikāts (CISA, CISSP, CISM). Diemžēl arī šos sertifikātus mēdz iegūt cilvēki, kuriem nav īsti sajēgas par to kas ir risks un ka tas nāk nevis no IT, bet pasūtītāja puses. Risks realizējas tehnoloģijās, bet tā avots ir cilvēki un uzņēmuma iekšējie procesi. IT risks jau sen vairs nav tikai tehniska problēma, kura jārisina adminiem un tehniķiem.

Un te nu mēs nonākam pie problēmas saknes. Ir jābūt sakārtotiem un aprakstītiem visiem procesiem, kuros ir jebkāda darīšana ar nozīmīgām augstas vērtības un konfidencialitātes informācijas plūsmām. Jebkura sistēma ir tik droša, cik drošs ir tās vājākais posms – sen zināma patiesība. Pēdējos treknajos gados tika ieguldīts daudz naudas valsts iestāžu infrastruktūrā un programmatūrā. Šodien daudzviet atklāj, ka aparatūra reāli nav izmantota un programmas ne visur ir savietojamas. Daudzviet savietojamība tiek panākta uz tās pašas drošības rēķina. Daudzviet ar drošību tiek saprasta formāli izstrādāta IT drošības politika (papīra gabals), kura atsaucas uz dažādiem ISO standartiem. Valsts iestādēm nav vienota redzējuma par IT pārvaldību, par procesu un informācijas nozīmīgumu un atbildības sadalījumu. Ja netiek veiktas risku analīzes (skat IUMPELS ziņojumu), tad vispār nevar būt nekādas runas par drošību, jo neviens nezina kur tad ir problēmas.

Neskatoties uz visu pēc šiem IT drošības speciālistiem ir liels pieprasījums. Valsts iestādēs ir ieviesta jaunā atalgojuma sistēma, pēc kuras premjers saņem mazāk, nekā kvalificēts IT drošības speciālists privātajā sektorā. Kā mēs varam nodrošināt drošību?

Ko darīt? Naudas jautājums protams ir svarīgs, bet tas ir tikai viens no visiem. Nesakārtojot sistēmu nav jēgas tajā ielikt augsti apmaksātus auditorus un drošības speciālistus. Ja viņu konstatētos riskus nevarēs novērst, tad diez vai šī informācija paliks iestādes vadītāja seifā. Vismazāk pašlaik ir nepieciešami tehniskās drošības auditi (penetration tests, etc …) nozīmīgākajās valsts informācijas sistēmās. Tā tiešām būs naudas izsviešana. Valsts institūcijām ir jāapzinās cik lielā apjomā, kādu tieši informāciju tās vēlas aizsargāt.

Un pēc tam jāveido uz caurspīdīgiem principiem veidota IT pārvaldības un datu apstrādes sistēma šo datu aizsardzībai. Uzsvars ir uz caurspīdīgumu! Jo atvērtāki sistēmu interfeisi, jo mazāk iespēju tur ielikt kļūdas un/vai bakdorus. „security through obscurity” princips mūsdienās vairs nestrādā!

Komentārs diezgan nesakarīgs, bet nu nevar tā īsi par šo problēmu izstāstīt.

meh, cirks.

Gudele (kāds viņai sakars, hvz) paspīdēja ar savām zināšanām, (jau pēc izmantotā defekta izpaušanas) paziņojot, ka vēl neko nevar zināt un ka noticis masīvs uzbrukums. Mhh… principā šādu defektu uzost ir elementāri – nevienam līdz šim laikam nebija intereses/motivācijas. Mūsu savulaik galvenais valsts IT cilvēks lielisku nodemonstrēja savas “zināšanas”… nožēlojami…

(avots: http://www.delfi.lv/news/national/politics/gudele-riska-grupa-ir-vel-divu-triju-valsts-instituciju-it-sistemas.d?id=29932495)

Uzņēmums, kas veic auditu par ~1 ļimonu, paziņo, ka vispār neko nav darījis. “”Ernst&Young” norāda, ka nekad nav testējusi Valsts ieņēmumu dienesta datu sistēmu, taču konkursa kārtībā šīs tiesības ir izcīnījusi nākotnē. “Mūsu uzņēmums nekad nav veicis nekādus darbus attiecībā uz Valsts Ieņēmumu dienesta Elektronisko datu sistēmu,” par līdzšinējo sadarbību portālam “Delfi” norādīja uzņēmumā.” (avots: http://www.delfi.lv/news/national/politics/jakans-vid-datu-bazu-informacija-nopludinata-apzinati.d?id=29929071)

Stundu vēlāk uztop šis brīnums: “Informācijas sistēmas nododot tiek testētas, turklāt 2008.gadā VID noslēdzis līgumu ar “Ernst&Young” par IT sistēmu pārbaudi, un laikā, kad šie darbi veikti, proti, 2009.gadā, Jakāns nav ticis informēts par to, ka sistēmās ir konstatēti būtiski trūkumi.” (avots: http://www.tvnet.lv/zinas/latvija/304132-bijusais_vid_vaditajs_datu_noplude_saistita_ar_atriebibu)

ok, cik saprotu – minētais uzņēmums IT sistēmas netestē un nodarbojas ar citām auditēšanas lietām. Jebkurā gadījumā – kas tad īsti tika vai netika darīts. Par ko tika iztērēts tas miljons? Skaistām acīm?

Bet visā šajā ņigu ņegu pazūd kāds cits – man kā programmētājam – interesants “sīkums” – KĀ TAS DEFEKTS TUR NONĀCA PIRMĀM KĀRTĀM? Jebkurš nīkulīgs projektiņš lieto kaut kāda veida versiju kontroli (svn, piemēram) – lielākā uzņēmumā ir pat vēl labāk un par katrām izmaiņām ir atbildīgs atbilstošās nodaļas vadītājs. “Novērsām, novērsām” – pastāstiet sīkāk – kad ieviesās, kas atbildīgs? Kādēļ netika noķerts testos? Kādus testēšanas mehānismus lietojāt? Tukšums, nekā – tikai dusmīgu dūru vicināšana un dažu augsti stāvošu cilvēku “zināšanu” demonstrācijas…

dooh

Nekur nav teikts ka tas bija defekts. Varbūt tā bija sistēmas fīča? Kamēr EDSu lietoja maz, tas strādāja bez šīs fīčas. Tagad lietotāju skaits pieauga eksponenciāli un esošais tehniskais risinājums kaut kādu iemeslu dēļ nespēja nodrošināt datu apstrādi. Tad nu kāds atslēdza kādu ierobežojumu. Pilnīgi iespējams, ka tas viss saistīts ar lielajiem taupības pasākumiem.

Lai gan no dizaina viedokļa ir pilnīgi garām web sistēma, kurai uz frontend servera glabājas dati. Tiem tur nebija jābūt pēc definīcijas.

Tur tikai pasūtītājs var būt vainīgs. Reāli nekad neesmu izmantojis EDS sistēmu, bet tie cipari adreses beigās darītu mani aizdomīgu un iespējams intereses pēc pamēģinātu citus ciparus. Citās valstīs tas pasākums ir stipri drošāks.

hvz komentārs vēl nebija, kad rakstīju savējo. Tā, tagad esmu atpakaļ.

emm, “Valsts augstskolās dažādās IT programmās informācijas drošību praktiski nemāca. Programmētājiem nav atsevišķu lekciju par droša koda rakstīšanas principiem.”

Tā nav gluži patiesība. Ok, ir tukšā josla – māca par kriptogrāfiju (kas ir samērā augsts līmenis un ikdienā reti kurš būvēs savu kriptogrāfijas algoritmu) un tad ir tāds, kāds būtu nepieciešams konkrētajā situācijā (absolūti primitīvs) – ja adresē tiek ierakstīts id, tad pārbaudi, vai lietotājs to konkrēto dokumentu drīkst lietot.

Ikdienā reāli nepieciešamās zināšanas būtu jāiegūst praksē, taču valsts iestādēs nav, kas rādītu piemēru, un tiem retajiem, kas arī zina šādas lietas, nav motivācijas iespringt, jo nevienam tas nav svarīgi.

hvz

Medijos visu laiku skandināja “caurums”. Caurums manā uztverē šajā gadījumā tomēr ir gan defekts. To, ka šams tur varēja parādīties tieši tā, kā saki – jā, ļoti iespējams. Kāds paņēma īsāko un vieglāko ceļu, lai atkratītos no problēmas risināšanas pēc būtības.

Informācijas drošību nemāca, taču tā izriet no veselā saprāta un izpratnes par programmēšanu/tīklu veidošanu.

Ja cilvēks zina, ka javascript var atslēgt, tad viņš netaisīs “pieejas kontroli” stilā

alert(“Jums nav piekļuves tiesību šai sadaļai”); window.close();

lietotāja ID nelasīs no kukija, notestēs SQL injekciju iespēju, utt. Ja cilvēks to visu nezina, tad viņam nav ko darīt programmēšanā .. nu varbūt vienīgi zemākajā “code monkey” līmenī, darbojoties zem kāda uzraudzības.

Par Gudeli – viņai ir bijis laika tikai jaunībā mācību grāmatas uzrakstīšanai par MS Office lietošanu. Pēc tam nav bijis iespējas attīstīties, tāpēc nav ko pieprasīt no viņas sapratni par ko vairāk. Vecā paaudze, kam XSS, Tor un MAC maiņa ir tukšas skaņas.

Šajā gadījumā daļa atbildības ir jāuzņemas tam, kurš ieviesa sistēmu – vai adminam ir iedots admina manuālis, kā veicami datu bakupi un kā regulējama pieejas kontrole?

Neesmu gan EDS acī redzējis, līdz ar to “kņigu ņečital, no mņeņije imeju”, bet:

– nekur jau nav teikts, ka dati ir uz frontend servera. Ja jau no weba var datubāzē datus iebāzt, tad var arī dabūt ārā.

– cik saprotu, tad EDS var aplūkot savus dokumentus (pieņemu, ka arī labot), tas nozīmē, ka aplikācija datu bāzei klāt tiek (pie tam, savas “normālās” funkcionalitātes ietvaros).

– pārējais jau var būt tīrākā izstrādātāja lamerība. Piemeeram: lapas kodā kautkur ir javascripts, kas nogeto dokumentu un aizpilda formu. Varbūt šis urlis pat adressbarā neparādās. Izstrādātājs uzskata, ka šī urļa pieprasījums var nākt tikai no trustētas sources, kam šis urlis ir iedots (htmlā, kas ģenerēts konkrētam, autorizētam lietotājam) un līdz ar to papildus nenočeko sourci. Izstrādātājs naivi uzskata (vai pat neiedomājas), ka neviens viņa lapas sourci nepalūrēs, lai noskaidrotu ko tad tā lapa tur dara. Un gatavs – kāds čalis nejauši ielien EDS ar darbojošos firebugu un panesaas…

@usver

Par Gudeli – es no valsts pirmās IT personas prasu gan ko vairāk. Bet viss mans teksts bija vairāk par to, ka viņa šajā amatā nemaz nedrīkstēja nonākt. No finansu ministra es sagaidu finansista grādu un reālu pieredzi atbilstošā amatā kādā bankā/lielā uzņēmumā/vai tamlīdzīgi. Heh, nu laab, laab, fiziķis jau ar derēs, tie jau mums te tādi universālie kareivji :D.

Bet tas offtopic. Pšs, nevajadzēja nemaz piesaukt…

@dooh: es jau ar` tikai paņirgājos – nopietna tante, kuras galvenais uzdevums ir tēlot, ka pati kaut ko saprot no modernām tehnoloģijām. diletantisms, vārdu sakot.

Interesanti, kā notiks izmeklēšana? Vai DB un aplikāciju serveru disku spoguļi ir jau noņemti vai arī izmeklētāji gaidīs, kad tos kāds paspēs diskus novaipot un logfailus iztīrīt?

Ka tie studentiņi pa 300Ls tur turēja RAIDus? 🙂

Ņemot vērā ka tas notika pirms kāda laika un tagad tikai kļūst zināms fakts, laikam jau dabūja. Tikpat labs jautājums cik ilgi logi tiek glabāti, un vai vispār bekapoti. Tie takš pasarg dievs, tēriņi.

Es gan tik daudz neceptos par to kā tie dati noplūda… (nu noplūda un noplūda… vairs jau neko nepadarīsi), bet kādi dati noplūda un ko no tiem var izsecināt :>

Es domāju daudzus Latvijas iedzīvotājus daudz vairāk interesē paši dati nevis kā tas viss notika.

Ibo par noplūšanu viss ir skaidrs.

Neviens koderu kantoris ko tādi nevar uz savu galvu izbīdīt.

Ir veikti auditi.. tā kļūda ir acīmredzama to nevar palaist garām.

Skaidrs ir tas, ka caurums tika izveidots jau uz gatavas sistēmas bez Exigen līdzdalības

Caurums tika pievērts uz to laiku kad tika veikts audits.

Skaidrs ka caurumu nevēra vaļā ierindas IT darbinieks.

Bet… mēs visi labi zināms kas notiek kad ne IT cilvēki atstāsta kaut ko par IT lietām.

Ļoti iespējams ka visa šī pasākuma tehniskās nianses radikāli atšķiras no tā kā to pasniedza TV.

Tā pat ļoti šaubos uz uz webservera tiek glabāti kaut kādi datu faili.

Urlis ir urlis, bet datus tak netur kaut kādos failos uz webservera. Tur tak ir DB.

Starp citu.

Tas 4ATA “rokraksts” dikti atgādina tos aļa FEENIKS.

Jebkurš var notestēt EDS, lai varētu komentēt pa tēmu:

http://www.vid.gov.lv/default.aspx?tabid=11&id=517&hl=1

Tā jau ideja ir ok, ka var netā sabakstīt infu, nesniedzot daudzus papīrus VIDam, bet nu izpildījumu varēja vēlēties labāku. Ja iesniedza XMLus, tad tie nebija vienota standarta (katrai atskaitei sava struktūra etc), tagad gan palēnām viss gāja uz labo pusi.

Šī pēdējā fīča ir diezgan interesanta, lai neteiktu vairāk…

Kuuminsh

Jā, mēs visi to “labi zinām”, taču nekādu reālu datu, kas to apstiprinātu nav. Patiesībā – neviena sakarīga teksta no kāda tehniski zinoša cilvēka – nav. Pārmaiņas pēc gribētos dzirdēt “tas notika, jo Vaļera pēc šefa Bērziņa norādījuma tajā failā izmainīja tādu rindiņu tajā datumā”. Tas, ka 99% nesapratīs “tajā failā izdarīja to” daļu – tas labi nomierinātu gīkus un vienlaikus arī visi saprastu vārdus “Vaļera” un “Bērziņš”.

Tā vietā mums tiek jūra ar tādiem neko nenozīmējošiem jēdzieniem kā “notiek izmeklēšana”, “caurums”, “caurums”, “caurums”; valsts pasūtījumu tāmes ir pilnas ar tādiem jēdzieniem kā “kvalifikācijas celšana”, “audits”, “pieredzes iegūšana” un citiem skaistiem ziepju burbuļiem, kuru pamatotību atbildīgās personas spēj izskaidrot vienīgi ar izbrīna pārņemtu apstulbušu seju pakausī grozot vienu vienīgu domu – “kā ellē tu ķēms šito izraki”…

Šaubos vai šajā kontekstā ar jēdzienu “dokuments” domāts .doc vai .xml fails uz diska. Visticamāk tas ir ieraksts datubāzē. Vai kombinācija no abiem – patiesībā, tas pat nav būtiski. 7 miljoni vienkārši izklausās cilvēkiem saprotami, iespaidīgi un daudz. 120GB ir tukša skaņa :D.

dooh tu gribi, lai viņi tev uz paplātes pasniedz vainīgo? Domāju, ka viņi pat nevarētu to izdarīt, jo gan jau, ka pieeja ir/bija ne tam kam vajadzēja un logus jau neviens neglabās…

Ja arī zin, tad klusēs, tāpa’t mums to neuzzināt 🙂 Vai arī atradīs kādu grēkāzi – atlaidīs un ko vēl? Tā var spriest bezgalīgi…

Pēc neoficiālām ziņām, pa diplomātiskiem kanāliem uz LV patreiz nāk kuģis ar vazelīna kravu. Esot sevišķi augstas kvalitātes – kā jau priekš lielām šiškām.

A ja pa tēmu: Tas arī ir tas interesantākais – kas tad tajos nospertajos datos ir? Protams, godīgam nodokļu maksātājam nebūtu sevišķi jāsatarucas. Ja nu vienīgi ka konkurenti var uzzināt viņa speciālistu atalgojumu un līdz ar to varētu viņus pārpirkt.

Un vēl interesē – kurš bija tas lielais onkulis kurš izdeva ukazu “fīču” ieviest un kāda bija “fīčas” mērķauditorija? Kas ir tie, kas nevar LEGĀLĀ ceļā saņemt šos pašus datus izmeklēšanas funkciju veikšanai? Tātad kāds kam ir liegta legāla pieeja šiem datiem? A vot tas jau ir dikti interesanti….

Da i ir bijusi arī pieredze ar lielajiem auditoriem lielos kantoros. Viņi izpilda pasūtītāja VADĪBAS prasības. Un ļoti bieži audits tiek aprobežots ar mutisku sarunu ar adminiem, jo no masveida drošības testiem uzņēmumu vadītājiem ir bail gan finansiālā gan rezultātu ziņā. Savā ziņā it kā drošības audits ir, bet tai pat laikā iebāž galvu smiltīs un uz astes uzkarina birku “netraucēt”. Tāpēc, pirms spriest par auditoru kompetenci šajā lietā, ir jātiek skaidrībā ko tad īsti pasūtītājs (VID) ir licis auditēt. Pieļauju iespēju ka viskautko, tikai ne EDS publiski pieejamās daļas.

prasti atstāts bekdors…kāds bija sev sagatavojis ļoti krutu “B plānu”…tas tak acīmredzami. un visi tie IT auditori ir fufels, vai ļoti labi dabūjuši uz ķepas…

kaaja

he he, es labi saprotu, ka tas tā nenotiks :D. Bet nebūtu slikti, vai ne?

Bišku pabakstīju to demo versiju, kādas minūtes piecas… un labāk būtu nebakstījis. Ja tādi brīnumi kā 200k htmls uz viena ekrāna augstuma lapu un 1.3mb js faili vēl būtu norma (mazums – slēptās nindzju optimizācijas, pavisam iespējams), tad metodes ar nosaukumiem, kas knapi salien ekrāna platumā, lieto neinicializētus mainīgos un vienmēr atgriež true, pat ja viss pārējais metodes ķermenis ir ietverts skaistā ifā, vienkārši norāda uz kodera izglītības līmeni… un es uzmetu aci tikai vienam random js failam… kaut kādas programmēšanas šausmas – “labākās prakses pamatprincipi informācijas sistēmu un programmatūras produkcijas izstrādē” my ass (http://www.exigenservices.lv/ka-mes-stradajam/kvalitate).

Storms – tas pats kas kādreiz pa DEAC ņēmās? 🙂

dooh, ja man samaksātu naudu, pateiktu ko grib redzēt un vairs nerādītos pie manis līdz nodošanas brīdim, es arī sataisītu zilus brīnumus. Kur ir kontrole no pasūtītāja puses? Regulārās iknedēļas atskaites, labs QA testings? Vienkārši kārtējais ķap ļap brīnums. A ja algu maksā, kāpēc vidējam darbiniekam pūlēties?

A vot interesanti… uz kā griežas tā EDS sistēma ?

Tur vidā stāv servaki ar izpildāmo kodu vai source ?

Teorētiski tāda līmeņa sistēmai būtu jābūt aizsardzībai pret izmaiņām kodā…

Vienu brīdi sanāca strādāt ar vāciešiem. Tātad, viņi pieprasīja iknedēļas atskaites “Kas izdarīts”, un ja šiem likās ka par maz izdarīts, momentā atskanēja brēcieni. Un ik pa brīdim vajadzēja demonstrēt ko programma māk uz doto brīdi darīt, veicot nepieciešamās izmaiņas pēc pieprasījuma. Te savukārt visi gulēja un ne ausi necēla, līdz sistēma bija nodota un viss. Atceros gan arī kā VSAA nolaida podā kādus 5 miljonus pie IBM pasūtot ūberkruto sistēmu, 98-2000 gadu.

Neesmu eksperts, bet vai pareizi saprotu ka tā EDS sistēma ir uz MS ASP.NET bāzēta?

Ja nemaldos.. tur tak uz servera stāv izpildāmie faili nevis kaut kādi php teksta failiņi kur var elementāri pamainīt vai aizkomentēt visu ko sirds vēlas?

Gribas domāt ka izejas kods nemētājās kur pagādās un pieejas tiesības pie www maper.. vēļ jo vairāk.. ar rakstīšanas tiesībām nav nemaz tik daudziem.

Pēc idejas… vajadzētu būt logiem par visām izmaiņām kādas ir veiktas www mapē.

Un izmaiņām ir jābūt bijušām, jo ja cohums ir kopš pašas ieviešanas… tad kādam jams bija jāaizver uz to laiku kad notika kaut kādi auditi.

Vēl viena interesanta lieta.

Es teiktu tā.. nav svarīgi, kas ir šie 4ATA.

Svarīgi ir kas cits. Kura uzdevumā tas caurums tika pavērts un kurš to caurumu lietoja?

Kurš ir tas melnais kardināls ?

Pieņemu ka tam pilsonim šobrīd ir paliels stress, jo ceļot augšā visus šos logus var uzpeldēt daudz interesantas lietas un tad jau kaut kādi 4ATA liksies kaķa asaras.

Pie jam.. VIDā tak nomainījušās augšas… bez kuru ziņas kas tāds vispār nav iedomājams… a tā kā augšas ir nomainījušās.. cohums ir nācis gaismā.. nav neviena kurš varētu piesegt to šmuci.

Svarīgi ir kas cits. Kura uzdevumā tas caurums tika pavērts

Mana necilā pieredze ar vietējo IT pasauli liek domāt, ka cauruma iemesls var būt absolūti triviāls: programmētājs nepadomāja, grupas vadītājs nepievērsa uzmanību, testētājs palaida garām, bet auditors ar programmētāju mācījās vienā kursā….

Visticamāk, šitas ir, “kā parasti” pie mums ierasts. Parasti taisa likumus priekš sevis, bet tad nelieši biznesmeņi sāk arī tos izmantot. Tāpat arī šoreiz – uztaisīja caurumu un droši vien aizmirsa par kādu, kurš arī to zina un tad pačukstēja kādam, kas arī sāka to izmantot.

Svarīgāk tagad, kurš politiskais spēks šo pasācienu labāk izmantos priekšvēlēšanu kampaņai.

Mani kā pedantu ieinteresē skaitlis 7.4M, uz 3-4.02 bija jābūt, teiksim, >7.7M.

Tas atlikums nebija pieejams, bija dzēsts vai dažu uzņēmumu dati ir īpaši aizsargāti?

Normunds

Nu nevar.. NEVAR tāda līmeņa sistēmā tāds joks iziet cauri.

NEVAR.

Teiksim tā… NETICU.

Vēl jo vairāk… par šo cohumu zināms jau sen, un neviens nevēra ciet šo sen zināmo caurumu.

EDSam jau 6.x versija un 10mit gadu laikā kļūda nav pamanīta.

Smieklīgi un maz ticami.

Tik pat ticami kā stāsts par Repši kura uzdevumā šis caurums radīts.

Reāli tur par to cohumu, visdrīzāk, bija lietas kursā viss tas departaments kuram ir pieeja kodam un iespēja tur kaut ko mainīt.

kurš to caurumu lietoja?

šis jau ir pats interesantākais. principā ir jāskatās motivācija un to kas tika meklēts. kaut kādiem pusaudžiem būtu pieticis nokopēt desmit uzņēmumu datus un viņi izgaismotos. principā nevienam normālam cilvēkam 120GB vai 7 miljoni ierakstu nav nepieciešami, ja kāds cilvēks no malas nejauši uziet iespēju apskatīties svešus datus viņš apskatās un aizmirst. tātad datu savākšanai ir bijis kāds mērķis – vai vēlme pārdot, vai banāla cīņa ar konkurentiem vai vēl banālāka bijušā darbinieka atriebība. ja ir taisnība tam kas izskanēja ziņās, tad dati ir vākti ilgā laikā posmā un mērķtiecīgi. tā ka atliek vai nu pārdošana vai banāla vēlme pēc publicitātes.

Nu nevar.. NEVAR tāda līmeņa sistēmā tāds joks iziet cauri.

NEVAR.

kāpēc ne? nu tiešām, neieslīgstot sazvērestības teorijās – kāpēc ne? vai mazums ir dzirdēts par caurumiem banku sistēmās caur kurām nopludināti miljoniem naudas vai kredītkaršu numuru?

par šo cohumu zināms jau sen, un neviens nevēra ciet šo sen zināmo caurumu.

kas zināja? vai zināja tas kuram jāver ciet? vai tiešām par šo caurumu zināja konkrētais programmētājs jānis, kura darba pienākumos bija reportēt savam vadītājam par caurumu?

es pēdējās pāris dienas esmu bijis aizņemts, nav nācies sekot līdzi visām ziņām, bet vienu lietu gan es ievēroju – principā neviens nezin kāpēc nerunā, ka šis ir principā valsts mēroga drošības apdraudējums. nu noplūda info, nu un? par šo nezin kāpēc tiek runāts stipri piezemēti.

Edz… ja tā ir kāda darbinieka atriebība.. tad jams tak varēja nokopēt tur pat lokāli visu to padarīšanu.

Priekš kam riskēt un 3 mēnešus čakarēties riskējot uzrauties ?

Vēl jo vairāk.. 120GB.. tas tak ir milzu apjoms. Tur logos tagad ir simtiem tūkstošu ierakstu saistībā ar visu šo pasākumu.

Nez kā tad jamie pumpēja to DB.

Cik var noprast no 4ATA tad zaga no UK.

Izmantoja fi-wi punktu bez paroles sēžot kaut kur uz ielas vai autiņā ?

UK ir pilns ar kamerām. :>

Tas kurš atvēra caurumu tam jau nebija vajadzības taisīt dampu.

Tas kurš uzgāja cohumu nejauši nezinot cik ilgi caurums būs lietojams, protams ka kopēja visu ko vien varēja nokopēt. Tā ir pazīme ka caurums uziets nejauši nevis apzināti lauzts.

Kāda tur cīņa ar konkurentiem.

Neviens tak nepasūtija VIDu.

Vienkārši cohums nejauši nonāca “nepareizajās” rokās.

Galvenais jautājums ir nevis, kas ir tie 4ATA un ko viņi ar tiem datiem darīs, bet kuras ir tās “pareizās” rokas.

Tas būtu galvenais jautājums.

Man liekas, ka viņi to fīču pat nejauši pamanīja, jo iepriekš xmliem bija tas viņu DUF.dtd doctype, bet tagad ir XSD shēma:

http://www.vid.gov.lv/getfile.aspx?sid=2123

pret http://www.vid.gov.lv/getfile.aspx?sid=563

Līdz ar to velkot analoģiju ar linkā ietverto /eds/Pages/GetDuf.aspx?id=x dufu, liekas, ka pēdējās izmaiņas arī piegrieza skābekli jauniem datiem. Tāpēc arī šis viss uzpeldēja, jo vairs nevarēja izmantot. Neba tā nu pēkšņi atklāja caurumu, ja tik ilgi un tādos apjomos ko novilka.

Bet nu šī ir tēma, kurā var skaisti izvērsties sazvērestību teoriju piekritēji 😀

Runājot par zināšanu.

Tie paši 4ATA apgalvo ka cohums ir jau no pašiem EDS pirmsākumiem.

Viņiem ir nokopēti dati. Tas ir fakts.

Tā ka ir pamats ticēt arī tam ko viņi saka ka cohums ir no pašiem pirmsākumiem.

Vēl jo vairāk, ir maz ticams ka sākotnēji cohuma nebija un vēlāk atjaunojoties uz nākamo versiju exigens to ieviesa :>

Piedod atvaino… skan stipri apšaubāmi.

Nezinu cik VIDā ir to cilvēku kuriem ir pieeja EDS sistēmas kodam.

Aizverot acis un mēģinot zīst pirkstu.. es teiktu ka tie varētu būt ~ 5ci cilvēki.

4tri programmētāji un vadītājs.

Pēc idejas, visām izmaiņām automātiski jāparādās žurnālos.

Visas izmaiņas redz visi attiecīgā departamenta darbinieki.

Pa visiem šiem gadiem ir veikti vairāki auditi.

Kā tad viņi ir veikti ka 10mit gadu laikā nebija pamanījuši šo cohumu ?

Tas ir nereāli.

Vienīgais, manuprāt, ticamais variants ir ka caurums uz audita laiku tika pievērts un vēlāk atkal atvērts.

Loģiski ka nebajaunu it darboņi uz savu galvu ko tādu izdomāja.

Loģiski ka tur ir iesaistītas augstas VID amatpersonas. Nu nevar kaut kāds sīkais priekšniecelis sabīdīt visas šīs sarunas ar atbilstošo personu kura atbild par to EDS. Tur jābūt pietiekami augsta levela amatpersonai.

Te kā reiz var pieņemt ka cohums atstāts lai tieši aizejošā vid amatpersona arī turpmāk var piekļūt sev interesējošiem datiem.

Runājot par to kādēļ cohums ir tik prasts nevis čaļi izdomāja kaut ko smalkāku un ne tik vienkārši uzejamu nepiederošām personām.

Pirmkārt… pieņemu ka cohumu atvēra pēc pieprasījuma.

Iespējams ka IT departamentā notika kārtējā kadru rotācija un caurumu nepaspēja aizvērt.. tā nu viņš palika vaļā.

Tā kā caurums bija uz pieprasījumu tad paša cauruma drošībai nepievērsa īpašu uzmanību.

Mol Jānis uzzvanīja.. nomainījām failu.. un nākamajā dienā samainījām atpakaļ. Viss čotka.

Izvirtības ar cohuma drošību var radīt nevēlamus blakusefektus kuri var nodot caurumu.

Visam jābūt vienkārši kā 2×2.

Nahren kaut ko mainīt kodā un rakstīt klāt ja var vienkārši aizkomentēt dažas rindas ?

Starp citu…

Nezinu vai šim amatam ir saistība ar EDS, bet ja ir tad tas varētu runāt par labu manai teorijai ka cohumu brīžiem pavēra pēc attiecīga lūguma un pēc tam aizvēra atkal ciet.. taču kadru mainības dēļ caurums palika vaļā.

http://www.itdarbs.lv/sludinajums/2312/

Kuuminj, tev ir visai miglains priekshstats par programmatūras izstrādi/ievieshanu un iespeejaam kādam darbonim tādus caurumus atvērt/aizvērt nemanāmi.

Es vairāk sliecos pievienoties normunda domu gājienam par triviālo šī pasākuma scenāriju un to, ka te visi stipri par daudz aizraujas ar sazvērestību teorijām.

Par šo: “Nu nevar.. NEVAR tāda līmeņa sistēmā tāds joks iziet cauri.” labāk neizteikšos :). Var un kā vēl var.

He he, a tas sludeklis interesants – izņemot augstāko izglītību (kas tā pa lielam nekas nav) tur nekas par programminženierijas prasmēm vai pieredzi nav minēts :D. Tādā veidā neviens cits kantoris savus kadrus nemeklē :D.

Bet nu tas tā. Patiesībā es mierīgi varētu noticēt normunda scenārijam par to, ka vesela čupa cilvēku vnk nolaida luni un par šādu lietu gluži neiedomājās. Koderiem pa lielam viss ir pie pakaļas. Jebkuram sevi cienošam birokrātam arī viss ir pie pakaļas – ne savu naudu tērē, ne ar savu pēcpusi riskē. Procesā daži onkuļi labi nopelna bet pārējie ir pārāk stulbi un nemotivēti, lai vispār kaut ko darītu.

Ingus

Nav gan nekādas poņas kā tur tos lielos IS projektus ievieš.

Pats nav koderis un varu tikai teoretizēt.

Bet nespēju noticēt ka vesela kaudze visus šos gadus neko nemanīja mierīgi sadzīvoja ar to caurumu.

10mit gadus no vietas no versijas uz versiju caurums migrēja un netika pamanīts?

LOL.

Pieņemu ka tas ir tas ko gribēs iestāstīt, mol neviens jau līdz šim neko tur nav slaucis caur to caurumu :>

Noteikti.

Ticu. :>

Ir lietas kuras notiek nejauši , bet ne jau caurums VID datubāzē būs radies nejauši 🙂

Skan stipri ezotēriski/kosmiski :>

Es nav koderis, bet pēc idejas… ja jau reiz kad lietotājs ir ielogojies tiek veikta pieejas tiesību kontrole, tad kas tai kodā ir jānoluņo lai neielogojies users varētu piekļūt visiem datiem ?

Jejbog.. nu neesmu koderis, šo to par programmēšanu zinu, bet ļoti virspusēji. Nu tur kaut kādus makrosus excelī varu sataisīt 🙂

Bet nu man grūti iedomāties ka šis cohums ir kļūda. Tīri tehniski kā tas viņiem tā ir sanācis.

Un vēl kas… ja jau reiz tā bija tāda cilvēcīga kļūda kura 10mit gadus nebija redzama, kā tas nākas ka tagad.. piepeši uz sitiena momentā pamanīja un novērsa ?

To ko nepiefiksēja 10mit gadus to piepeši beidzot piefiskēja ? 🙂

Interesanta sakritība ka mainās VID vadība un piepeši tiek uziets arī šāds cohums..

Protams, cohumu uzgāja tāpēc ka darboņi pārāk intensīvi to izmantoja… laikam jau. Un moš nemaz nebūtu nekas uzpeldējis ja nebūtu kopējuši tādus apjomus. Un tad cohumu moš atrastu vēlāk.

Ar garantiju, ka tas caurums tur bija jau no dzimšanas. Te var “cept” dažādas sazvērestibas teorijas no sērijas “atvēra”, “aizvēra”, “atkal aizvēra”, taču realājā dzīvē tas viss ir daudz vienkāršāk un reducējas uz līko roku faktoru. Pat, ja koda repozitorijā tiešām veiktu šis forms koda auditu, ar 99% varbūtību vienīgais, kas tiktu atklāts, ir tas, ka… tiesību verificēšana tur nekad nav bijusi. Un visa tā auditēšana arī ir slima suņa murgi – atnāk, pagrozās, saģenerē papīra kalnus un notinas. Ja par visu šo cirku nemaksātu nodoklu maksātaju naudu, varētu arī parēk, bet tā… raudāt gribās.

lasu un brīnos. visi izdomājuši neskaitāmus veidus kā tas caurums tur varētu būt radies, bet nevienam nešķiet uzdodams jautājums, vai tāds caurums vispār ir bijis…

kur tad ir tie dati? kaut kāds saraksts ar SIA/AS? ieiešu 1188 un uztaisīšu vēl vienu tādu pašu.

tikpat labi to var izmantot kā lielisku veidu sabiedrības kacināšanai un, pats galvenais, kaut kādu spēka struktūru stiprināšanas motivēšanai. kā, noticis taču noziegums, valsts mēroga apdraudējums! kaut kas ir jādara! palielinam spēkus, piešķiram pilnvaras un resursus!

un tagad šīs pašas spēka struktūras var dārzt uzņēmumus un uzņēmējus, jo, redz, ir leģenda, ja par kādu uzpeld kādi dati, tak datubāze nosperta.

var jau būt, ka tā mana iztēle usa bojeviku (kā man patīk šis termins) formēta un ir tieši tik triviāla sakritība/cilvēciskais faktors, kā te daži sakās domājam.

abece

Bet autorizētus lietotājus tak pārbauda.

Tātad pārbaudes sistēma kā tāda ir.

Jautājums kā tas nacās ka nejauši var lasīt doķus bez autorizācijas ?

Man šķiet ka nejauši to panākt ir grūti.. tb lai reizē ir autorizācija kua pie kam darbojas un paralēli var slaukt bez autorizācijas..

8th Prophet

Tak defakto rīcībā ir krietns blāķis ar izdrukām.

Tur tos datus tādā apjomā falsificēt faktiski ir nereāli.

Ideja par to ka nekāda noplūde nemaz nav bijusi ir maz ticama.

Defakto rīcībā… TU esi redzējis, TU personīgi pazīsti KĀDU kuram uzticies un kurš ir redzējis?

Visas instances kurās griezās defakto apstiprināja saraksta autentiskumu.

Visiem pietiek tikai tev nepietiek.

:>

Tur suņa sūdu PATS esi garšojis? Kā tu zini ka sūdc tiešām garšo kā sūdc?

Un kāda nozīme tam ko pats esi redzējis?

Kas tu tāds esi lai spētu identificēt, kas tas ir un cik tā infa uz tā papīra ir ticama ?

Pats redzējis… ta nu baigais ticamības moments tiek iegūts no tā ka pats redz.

tu lieliski ilustrē manu domu. paldies.

Es vakar vēlreiz noskatījos to raidījumu un pievērsu uzmanību niansēm. De facto žurnālistu rokās bija XML izdrukas ar ticamiem datiem. Kā piemērs bija kaut vai ar VID p.i. alga. Nospiežot pauzi varēja salasīt tagu nosaukumus, vārdu uzvārdu un citus datus. Līdz ar to sanāk, ka tās gigas ir ar XML failiem, kas ir sakasīti pārlasot ID.

Neizlasīju visas batālijas, bet vienu domu vēlētos pateikt:

Konkrētais gādījums ir ļoti pozitīvs! Reālu kaitējumu nevienam godīgam līdzcilvēkam tas nenodara, bet visas tās daudzās lielās firmas, valsts uzņēmumi daudz nopietnāk attieksies pret dažādu elektronisko datu sistēmām. Katram sevi cienošam adminam, datorurķim vai citam podziņšpiedējam tagad ir lieliska iespēja rakstīt pamatojumu jauna servera, sistēmas, cietā diska un klaviatūras iegādei. Nopietni! Šajos taupības apstākļos to visu ikurāt būs iespējams dabūt. Un BOSS arī vēlēsies parādīt, ka risina aktuālus jautājumus 😉

Ar ko arī jūs visus apsveicu!

Ingum un Normundam visticamāk ir taisnība.

Šāds caurums bez mazākajām problēmām var iziet cauri visām procedūrām, ja vien pa vidu nav speciāla zinošu cilvēku veikta “kratīšana uz drošību”. Testētājs vulgaris parasti urļus nebaksta.

Būšu ļoti izbrīnīts, ja kādai no sazvērestības teorijām tomēr būs taisnība.

Vaards: Tikai sistēmas izstrādātāju nolaidība šoreiz galīgi nav saistīta ar serveru vai cieto disku iegādes apjomiem. Šis gadījums vairāk parāda uz paviršību, kas radusies no nepietiekami izstrādātām vai slikti ievērotām darba procedūrām. Iegūs no tā vidējā līmeņa vadītāji, kas spēs pamatot savu neaizstājamību stingrāku darba procedūru izveidē un kontrolē, bet mazajiem koderiem būs tikai vairāk par visu jāatskaitās.

Kuuminsh – tu jauc autentifikāciju ar autorizāciju. Autentifikācijas procesā tiek pārbaudīta lietotāja identitāte, t.i., parastajā gadījumā – ar lietotājvārda un paroles kombinācijas palīdzību. Autorizācija, savukārt, ir lietotāja tiesību pārbaudes process. Šajā gadījumā autorizācijas process ir bijis caurumains, visticamāk, lielajā dokumentācijas, projektu vadītāju, testētāju, kvalitātes kontroļu un auditu gūzmā diženie eksperti aizrāvās ar visu ko, bet ne iedziļināšanos savos pienākumos. Respektīvi, diez vai kaut viens no šīs lielās rindas vakarus pavada, lasot droša koda veidošanas vadlīnijas. Un tā, programmētājs izdarīja visu, lai tiktu vakarā ātrāk mājās, tāpēc pasteidzās un piemirsa ielikt vienu IF izteiksmi. Iespējams, ir bijis koda “refactoring”, un autorizācijas procedūras pārvietotas uz kādu citu klasi, tāpēc tā ir nemanāmi “pazudusi”. Utt.

Interesanti būs paskatīties, kā lielie kantori tagad centīsies atsmērēties. Parasti jau pamatojums augstajām izmaksām bija visādas procedūras, dokumentēšanas, riska vadības utml. papīru ģenerēšanas bulšiti.

kintu

“[..] izstrādātāju nolaidība šoreiz galīgi nav saistīta ar serveru vai cieto disku iegādes apjomiem.”

Vidējais birokrāts nav spējīgs nonākt pie šāda secinājuma. Viņam admins pateica, ka vajag, pamatoja ar “drošības uzlabojumi” un viss notiek. Mūsu pati Gudele nebija spējīga izprast kā šis defekts darbojas, tādēļ atļāvās pat paziņot, ka bijis masīvs uzbrukums sistēmai un vispār vēl par to neko nevar zināt. Smieklīgi vakar tv kastē zem viņas vārda lasīt “informācijas tehnoloģiju eksperte” (vai kaut kā līdzīgi). Idiotu valsts…

Exigen var atrunāties pavisam vienkārši – “bez VID atļaujas nedrīkstam komentēt”. Un VID jau ir valsts iestāde ar visām no izrietošajām bezdarbības sekām.

Kaut kur lasīju, ka EDS izveidei visu šo gadu laikā iztērēts 1.5 milj. latu. Summa šķiet smieklīgi maza par salīdzinoši līdzīgām sistēmām, kas arī daļēji varētu izskaidrot zemo drošības kvalitāti. Un par spīti visiem trūkumiem tā ir ērta sistēma uzņēmējiem iesniegt visas iespējamās atskaites.

Tie, kas nav nodarbojušies ar uzņēmējdarbību, varbūt nesapratīs, bet pēc tam, kad katru mēnesi bija jāčāpo uz tuvāko VID nodaļu, jāstāv rindā, lai varētu nodot atskaites, un pēc tam atkārtot visu šo procesu, lai izlabotu kādas kļūdas utt., iespēja lietot EDS bija kā debesu manna. Iesniedzēji jau pamatā bija tās pašas grāmatvedes, kas varbūt no IT drošības neko daudz tāpat nesaprata, tāpēc nav brīnums, ka drošība bija balstīta uz “savstarpēju uzticēšanos”. Bet pats fakts, ka VID to uztaisīja, negaidot ne uz kādiem e-ID vai citiem brīnumiem, bija progresīvs solis.

hmmmm

nu jau zalāns sāk bīdīt id karšu lietu..

ka tik visam pamatā nav kārtējais projekts uz vairākiem miljoniem….

Testētājs vulgaris parasti urļus nebaksta.

Būšu ļoti izbrīnīts, ja kādai no sazvērestības teorijām tomēr būs taisnība.

__________

nu tad tas nav testētājs, bet gan pērtiķis ar peli rokās. Jebkurā normālā kantorī testē arī urlu injekcijas, it īpaši, ja tas saistīts ar iespēju iegūt datus caur Get.aspx?id=x blablabla.

Šobrīd es arī vairāk sliecos domāt normunda izvirzītās teorijas virzienā, jo tik tiešām valsts iestādēs IT džekie lielākoties ir totāli mudaki.

Kā man patīk, ka tādi speciālisti kā Kuuminsh spriež par lietām, par kurām viņam ir “nojauta”, jo viņš pats esot uzbakstījis pāris makrosus Excelī 🙂 Tad, kad būsi uzrakstījis makrosu ar 10`000 rindiņām, tad parunāsim. Tēma slēgta.

Bet ne jau par to. Nezinu kā tur bija, vai tos XML tik tiešām ir kāds nokačājis no malas vai VIDā nospēris un iedevis tiem žurnālistiem, bet parādās jau pirmie, kas uz šī grib nopelnīt. Šodien ziņās minēja, ka Zalāns esot izteicies, ka vienotas ID karšu sistēmas ieviešana novērsīs šādas noplūdes nākotnē. Protams, tie, kas kaut ko sajēdz no programmatūras izstrādes, uzreiz saprot, ka tas ir tas pats, kas pateikt, ka avārijas var pilnīgi likvidēt, uzstādot jaunus luksoforus. Kaut kādu labumu tas var dot, bet 90% tā ir tikai kārtējā iespēja nopelnīt. Kas stāv aiz Zalāna 🙂

Un jo vairāk tā lieta “attīstās”, jo vairāk tas šķiet kā iestudējums IT biznesa pārdalei Latvijā. Nezinu kā ar tiem žurnālistiem, varbūt viņi toč ir tik glupi, ka dēļ iespējas kaut ko nopelnīt, muldēs jebko, ka tik pacelt viņu reitingu, bet jebkurā gadījumā, šāds skandāls nāk par labu tiem, kas var tikt pie siles, izstumt esošos, atrast jaunas barotavas utt. Bet ko var zināt ar tām cūkām 🙂

Jebkurā gadījumā, mans viedoklis ir tāds, ja esi pietaisījis bikses – klusē, nevis skrien pa pasauli vicinādams pietaisītās bikses un skaļi kliegdams: “Esmu pietaisījis bikses, esmu pietaisījis bikses…”. Ja tu esi Latvijas pilsonis, tad tev tomēr ir jādomā par to, kā tava Valsts izskatās. Nedomāju, ka šis uzlabos Latvijas reitingu pasaulē, kaut gan, vai var sabojāt to, kas tā jau ir zem katras kritikas. Bet par ko es te runāju, galvenais ir nauda, a pie kājas tāda Latvija. Ja atbrauktu kāds arābs un piedāvātu nopirkt Latviju, gan jau ka katrs trešais “pilsonis” to būtu gatavs izdarīt, pat sekundi nepadomājot. Nu nožēlojami mēs esam. To arī saka tie, kas no Latvijas ir aizbraukuši un dzīvo valstīs, kur cilvēki domā par vietu, kur dzīvo.

m

PS. Nebiju lasījis šodien “nopietnās ziņas”: http://www.diena.lv/lat/politics/hot/bez-ipasiem-asumiem-valdiba-pienem-eid-karsu-koncepciju

Un vēl: http://www.nopietni.lv/?p=154

to Kuuminsh

Tiesību pārbaude normālos projektos vienmēr ir izveidota atseviškā modulī. Un tad gala forma extendo kādu bāzes formu, kur šis modulis tiek izmantos, vai arī pašā formā sarakstīti ifi. Nu aizmirsās koderim noextendot bāzes klasi vai arī uzrakstīt ifu; nebija specenē PPA šāds punkts ierakstīts, nebija, bet kā mēs labi zinām, tad šajās fabrikās PPS un PPA ir dieva lomā. Beigās vēl izrādīsies, ka vainīga būs kāda dokumentu skribelētāja 4. kursa studente no LU, jo sienot bumbas koderim, tas vienkārši uzprasīs – nu, parādiet kurā vietā ir rakstīts, ka šeit vispār kaut kas japārbauda? Tā kā “studijā”, lūdzu, šīs formas koda repozitorija logus ar visām izmaiņām un projektējumu.

>> nu jau zalāns sāk bīdīt id karšu lietu..

Tur jau tas joks, ka tas nekādi nebūtu novērsis šo datu noplūdi. MartinK labi izskaidroja atšķirību starp autentifikāciju un autorizāciju.

Protams, jebkurš centīsies gūt politisku labumu no šī skandāla, bet nevajag jau uzreiz domāt, ka lēmumu pieņemšanā galvenais ir visos sīkumos zināt tehnisko pusi. Lai garantētu projekta izdošanos, ir jāņem vērā simtiem citu aspektu, ieskaitot cilvēku psiholoģiju, kas IT speciālistiem parasti nav tā stiprā puse.

Lai nu kā, eID kartes arī vajadzīgas. Cik tad ilgi var, ka pat uz Igauniju braucot, jāņem līdzi pase, kas nelien makā.

Beigās vēl izrādīsies, ka vainīga būs kāda dokumentu skribelētāja 4. kursa studente no LU, jo sienot bumbas koderim, tas vienkārši uzprasīs – nu, parādiet kurā vietā ir rakstīts, ka šeit vispār kaut kas japārbauda?

neizslēdzu šādu scenāriju. ir pieredzēts, ka koderis tā vietā lai novērstu acīmredzamu parķi aizet uz nedēļu atvaļinājumā, jo, redz, nekur nav rakstīts, ka viņam kaut kas jādara. tas nekas, ka neizlabotas kļūdas vai neiekļauta moduļa dēļ nekas nestrādā pareizi, viņam nekur nav rakstīts, ka to vajag.

Dažreiz koderi paši ir dzīvas un staigājošas IF-THEN implementācijas. Lūgums neapvainoties 🙂

Tas, ka sistēmai ir drošības problēmas, nav nekas ārkārtējs. Pārsteidzošākais ir tas, ka VISAM varēja piekļūt, pamainot indeksu! Nu, būtu vismaz kaut kāda bufera pārpilde, bet naturāla 1 vērtības maiņa!

Tā kā pieeja ir tik vienkārša, tad liekas apšaubāma ideja par slēpto pieeju nepiederošām personām – parāk truls veids, ko puspasaule var pati pamēģināt.

Laikam tomēr jāpakar sistēmas izstrādātāji, testētāji un VID administratori. “Otkati” kvalitāti neveicina, jo kā likums – uz ķepas maksā idioti, kuriem smadzenes nevelk.

P.S. Ar slaveno vārdu auditiem ir kā ir … pārsvarā jau auditori “nelauž” sistēmas, bet galvenokārt pēta instrukcijas, procedūras, dokumentāciju. Superdārgais papīru sviests.

Reālai drošības pārbaudei labāk tad algot hakeru grupējumu, kas sniedz tādus pakalpojumus.

Es nav apgalvojis ka kaut ko baigi jēdzu no pergu izstrādes tāpēc varu sarunāt arī muļķības.

Protams, kļūda var būt ielaista nejauši.

Bet kāds tad ir skaidrojums kādēļ neviens nekustināja savu pakaļu jau iepriekš ?

Tak saka ka cohums bija jau no paša sākuma.

Atsevišķi VID darboņi par to zināja jau sen. Un tomēr nekas netika darīts.

Tad tā ir neuzmanība vai ļaunprātība ?

Man ir grūti noticēt ka VIDam var būt nejauši cohumi.

Korumpētajā LV nejauši cohumi…

Taisnība būs kaut kur pa vidu. Ir jāpēta gan papīri, gan jāprot veikt dažas pareizās tehniskās drošības pārbaudes. Pie nepateiktā interesanti ir tas, ka NEVIENS nepamanīja šo datu noplūdi ilgstoši. Tas nozīmē, ka VIDā nav reālas IT drošības sistēmas un logus neviens neanalizē. IT risku vadības sistēmai ir jābūt visaptverošai un jāiekļauj ne tikai papīru rakstīšanu un bezjēdzīgas diskusijas tikpat bezjēdzīgās sapulcēs. Bet arī noteiktus tehnoloģiskos rīkus. Un šiem rīkiem ir jābūt ieslēgtiem, pieslēgtiem, pareizi sakonfigurētiem un regulāri monitorētiem – JĀIZPILDĀS VISIEM 4 NOSACĪJUMIEM VIENLAIKUS!

Ja nav kaut kā no tā visa, tad nevar būt nekādas runas par informācijas drošību.

P.S. par droša koda rakstīšanu. Tur ir ļoti daudz nianšu, kas jāņem vērā. Labu ieskatu var dot www.owasp.org.

normunds: Pat ja ir notikusi prasta nolaidība, tad vainīgi ir nevis zemākā līmeņa koderi, bet gan pēc kompetences tie, kas piedalās projektā, bet neprogrammējas. Sistēmu arhitekti/vecākie programmētāji/testēšanas vadītāji/QA daļa. Atkarībā no tā, kurā posmā bugs uzradies – ir vai nav bijis specenē, ir vai nav testēts, ir vai nav testēšanas vadītāja uzdots, ir vai nav vecākais programmētājs vispār skatījies kodā.

Kā iepriekš minēts – “ja karā armija pakāš, tad nav ko lamāt kareivjus”. Cita lieta, ja viss uzņēmums sastāv tikai no klaviatūras mērkaķiem un plānošanas – tad ir bēdīgi un tāds uzņēmums nav jāizvēl nozīmīgu sistēmu veidošanai.

*un bez plānošanas, ai mīn 🙂

Bet kāds tad ir skaidrojums kādēļ neviens nekustināja savu pakaļu jau iepriekš ?

nepieļauj domu, ka cilvēki varēja vienkārši nezināt? Kad uzzināja tad arī aizlāpīja.

Atsevišķi VID darboņi par to zināja jau sen.

Kuri darboņi zināja? Nosauc, lūdzu, vismaz vienu uzvārdu, nevis atreferē to, ka ziņās teica, ka kāds domā, ka šāds caurums īstenībā ir backdoor, kas izveidots saskaņā ar augstu amatpersonu ziņu, jo citādi nemaz nevar būt 🙂

usver, manas zināšanas neļauj padziļināti izanalizēt kas konkrēti ir vainīgs – koderis, QA vai tas kurš rakstīja darba uzdevumu. Es diskusijā norādīju par savu necilo pieredzi ar IT pasauli, kuras rezultātā man nav ilūziju, ka tur visi ir ūberprofesionāļi no galvas līdz kājām. Diemžēl arī šajā sfērā ir gana daudz cilvēku, kas nepaskatās tālāk par savu personīgo degungalu.

Bet nu neiesaistītiem cilvēkiem vieglāk ir virpināt sazvērestību teorijas par to, ka caurums ir sankcionēts no VID vadības 🙂 Lai gan, ja tā padomā – Jakānam pēdējos dažus mēnešus ir bijis pietiekami daudz brīva laika vai pakopētu info 😛

Pēc teorijas… tas kurš 4ATA izstāstīja par cohumu arī teica ka cohums ir jau sen.

Grūti pateikt kas no tehniskās puses izskatās ticamāk… bija no sākuma vai ar laiku nejauši uzradās.

Grūti pateikt, jo man nav ne mazākās poņas kā tās lietas notiek.

Man var tikai šķist, bet tas ir bez tehniskās argumentācijas.

No personīgās pieredzes varu teikt, ka drošības prasības IT sistēmām reti kad tiek izstrādātas un iekļautas jau sākotnējā specifikācijā. parasti par tām atceras kaut kad pa vidu un tad mētā kā karstu kartupeli, lai beigās kaut kā nogrūztu malā ar atsauci – iespēju robežās tiks realizēts projekta nākamajās versijās. Kaut kādi workaroundi jau parasti tiek uzlikti, bet tie ir un paliek workaroundi. Pat, ja sistēmas gala drošības testos tiek atklāti trūkumi, to dēļ ļoti reti atliek sistēmas ieviešanu. Jo drošībniekiem parasti nav teikšanas. Pie tam bieži IT drošība ir pakļauta citām IT struktūrām un arī tāpēc spiesta piekāpties.

Nu bet jamajiem tak te bija it kā pietiekami laika lai tiktu galā ar šo jautājumu.

Tur entos gadus viesa kamēr ieviesa.

Cik tur vadība mainījusies da i pši vid itišņiki pa šo laiku gan jau tur ir bijuši entie.

Sistēmas izstrādātāja a/s “Dati”, ko pēcāk pārņēma “Exigen Services Latvia”, toreizējais vadītājs Valdis Lokenbahs laikrakstam “Dienas Bizness” norādījis, ka “caurums” EDS nevarēja būt apzināti radīts. Visticamāk, ka tā bijusi cilvēciska kļūda, kas gan bija jāatklāj pārbaudēs. Lokenbahs norādījis, ka grūti pateikt, vai kļūda pastāvējusi jau no sistēmas radīšanas brīža, vai ieviesusies vēlāk.

Kamoon. “ka grūti pateikt, vai kļūda pastāvējusi jau no sistēmas radīšanas brīža, vai ieviesusies vēlāk.” nu kas taa pa huinu.

Šādos projektos tak tiek saglabātas visas versijas ?

tb var atgriezties uz mm piemēram 3v un palūrēt to sourci ?

tb šāda mēroga projektos tak tā būtu jābūt..?

protams.

Kuuminsh: Versijas tiek saglabātas. Bet kods ir tikai daļa no sistēmas. Ir ļoti daudz konfigurējamu parametru. web serveriem (te gan laikam MS< par to nezinu) tie parasti konfigojas teksta failā un iepriekšējās konfigurācijas versijas saglabāšana atkarīga jau no konkrētā admina.

Vajadzētu uztaisīt mazu policijas reidu tajā uber kantorī, savadāk teksts “grūti pateikt, vai kļūda pastāvējusi jau no sistēmas radīšanas brīža, vai ieviesusies vēlāk” ir jālasa kā “mēs jau darām visu, lai nekas netiktu uzraksts”. Normāls koderis 5 min pāri pārkries logiem un sapratīs ir tur sūdu bijuši kopš pimsākumiem vai ieviesās kaut kur pa vidu; ja tik liela kantora vadītājs sāk metāties ar vārdiem kā “grūti”, tad šādu kantori vispār nevajadzētu pielaist pie valsts iepirkumiem.

apollo.lv komentam “Programmētājiem nav atsevišķu lekciju par droša koda rakstīšanas principiem.” negribaas piekrist. kaukaa atminaa palicies, ka RTU LDI kaukaadiem magistriem lekcij sarakstaa taad tip nosaukums biij gan pirms paars gadiem. ka tik ne Sukovskis vadiij.

Normāls koderis 5 min pāri pārkries logiem un sapratīs ir tur sūdu bijuši kopš pimsākumiem vai ieviesās kaut kur pa vidu;

tu tiešām domā, ka VID EDS sistēma ir kaut kas starp weblapu un datubāzīti ar piecpadsmit ierakstiem?

to Normunds

Tu laikam domā ka tā forma, kas atgriež to doķi satur 1 miljons rindiņu, kur vajdzīga inženieru armija, lai uztaisītu reverse inzenieriju, lai saprastu vai tas āzis, kas rakstīja šo formu ir salicis visas pārbaudes? Šo sviestu par mission impossible var penšiem ausīs bāzt, mums pārējiem, lūdzu, piegādāt izejas kodu formai, kas tika ieviestā pēdējai produkcijas vidē.

abece, es nedomāju, es to formu neesmu redzējis. Tiesa, pat nezinot formas apjomu, es tomēr apšaubu vai viens koderis piecu minūšu laikā apskatot vienu formu spēs pateikt vai “sapratīs ir tur sūdu bijuši kopš pimsākumiem vai ieviesās kaut kur pa vidu”. It īpaši ņemot vērā, ka EDS pašlaik versijas numurs ir v6.2.73 un pati sistēma ir sākta veidot 2001. gadā.

normunds: “Mana necilā pieredze ar vietējo IT pasauli liek domāt, ka cauruma iemesls var būt absolūti triviāls: programmētājs nepadomāja, grupas vadītājs nepievērsa uzmanību, testētājs palaida garām, bet auditors ar programmētāju mācījās vienā kursā….”

ja sakritiibs iraid vairaak kaa divs, tad taas vairs neir sakritiibs (C) V.Suvorovs, “Akvārijs”.

Isteniibaa jau nekas vairaak taa EDS sistema nav, kaa weblapa ar db galaa. Nu un ka Oracle galaa. Nosaukums tikai liels un draudiigs, a apakshaa jau vienkarshi pieprogrammets frontends.

Man tāda sajūta, ka atrodos aizspogulijā. Visi gan jau eksaktās zinatnes mācijušies, bet dzen tādu sviestu, ka mati ceļās stāvus. Lielos kantoros visas relīzes tiek saglabātas (subversijas gadijumā – notagotas), lai vienmēr varētu tikt pie tās versijas koda, kas tika piegādāta klientam. Atbilstoši ņem pēdējo aktīvo formas versiju un skatāmies kodu. Mani galīgi neinteresē vai tas doķis tiek kasīts arā no Oracle/MSQL BLOB kolonas, tiek savākts no HDD vai tiek izlasīts no atsevišķa dokumentu repozitorijs caur kaut kādu API. Mani interēsē tā daļa, kas pārbauda “vai šim x lietotājam ir piejam darbība y”. Ja to nav iespējams atrast kodā 5 min laikā, tad vienīgais ko es varu teikt – meklējat striķi un ziepes…

abece (ei) taisniiba. 100%.

tikai. drizaak jaameklee vazeliins. strikjis un ziepes nav efektiivi.

Varam gaidīt interesantas vēlēsanas 🙂 te vairs nav ko piebilst.

@abece

Programma var mierīgi strādāt bez tehniskām kļūdām, bet ar kļūdainu biznesa loģiku. Šādu situāciju vienkāršs koderis nemūžam neatradīs. Turklāt koderi parasti raksta tikai kādu noteiktu sistēmās daļu, un lielā bilde paliek aiz kadra.

Piem., autentifikācijas moduļa koderis skatās logos viss o.k.; autorizācija arī o.k. (ja tā arī netiek veikt vaicājumam, tad arī logos neparādīsies; neviens taču nelogo sistēmas neveiktās darbības); formas kodieris redzēs, ka doķis ir atgriezts – arī o.k., bet neviens no viņiem nesapratīs, ka jūzerim nepiederošs doķis ir atgriezts, jo pārbaude vispār nav veikta.

Tāpēc šeit svarīgākās personas ir sistēmas analītiķi, kuri aprakstīja šo procesu projektējumā, testētāji, kuri pārbaudīja realizāciju, un auditori, kuri testēja sistēmu kopumā.

abece, tu no sākuma teici, ka labam koderim vajagot piecas minūtes lai paskatītos logos un saprastu vai sūdi ir bijuši no pirmsākumiem vai radušies kaut kad pa vidu.

Es neredzu kā to var izsecināt no pēdējās versijas koda (ja es pareizi sapratu ko tu ar to gribēji teikt) un pie tam piecu minūšu laikā.

SVNā/CVSā vaig 2 darbības izdarīt:

1) salīdzināt pēdējo izstrādes versiju ar uz servera piegādāto.

2) paskatīties, kurā laikā ir ieviesta un pēc tam mainīta tā vieta, kur tiek notiek autorizācija. Iespējams, kāds to ir implementējis, bet pirms gada ierobežojums novākts, un izmaiņām ir jāuzrādās SVN/whatever logfailos. Ja izstrādē ir uztaisīts/pieļauts bakdōrs, tad izstrādes kantoris vainīgs. Ja viss ar pieejām ir bijis kārtībā un autorizācijai vaidzēja nostrādāt – značit kantoris ņe pri čom.

Interesantākais ir tas, pēc cik ilga laika tiks ņemti imidži no produkcijas serveriem diskiem (lai pierādījumi netiek iznīcināti/logfaili dzēsti un disks vaipots) un kad tiks pārlūkota izstrādes kantora versiju kontroles sistēma. Un galvenais – vai tas vispār notiks – moš aprobežosies ar sekretutku/”sistēmanalītiķu”/veco uzvalkoto “konceptuāli visu pārzinošo” vadītāju iztaujāšanu no sērijas “ko jūs varat pastāstīt par to”, un viens grēkāzis pieteiksies bez jebkādas izmeklēšanas.

normunds: saņemot pieeju pie versiju kontroles sistēmas un nosēdinot blakus 1 labu koderi/sistēmu arhitektu, tas tiešām ir 5min jautājums. visām šādām versiju kontroles sistēmām ir smuki redzams logfails, redzamas izmaiņas ar “blame” palīdzību – kurš jāvaino par šito rindiņu, kad viņš to ir mainījis un kas tur bijis iepriekš.

Cilvēkiem, kas ar izstrādi saskārušies reāli, nevis “konceptuāli”, tas ir elementārs uzdevums.

Vienīgi bēda ir tāda, ka tur neviens nezina, kas ir SVN un kā to lietot. 😉

usver, un ja nu šīs izmeklēšanas laikā atklājas, ka autorizācija tāda kā tā ir pašlaik, ir bijusi no laika gala?

normunds: tad skaidrs, ka neko pat nevajadzēja labot uz VID produkcijas. Tātad izstrādes kantorim blamāža pa visu seju, audita kantorim ne mazāka. Un tur jau paši tiks galā – kurš sūtīgi uzraudzījis procesu, bet naudiņu “par darbu” saņēmis.

neticu, ka tik liels kantoris iztiek bez versiju kontroles sistēmas – tādai ir jābūt.

Tad pie lielā zvana ir jakar izstrādātājs, jo viņa neizdarības dēļ ir radīti reāli zaudējumi valtij, un japiedzen kāposts.

@Cool. Datos exidzhenaa tipo ir svn kaukaads.. or somethn.

es sliecos uz to, ka šis gadījums parāda, kāds patiesībā ir bardaks valsts sektorā. kā var būt ka ilgstoši notiek tāda datu pumpēšana? tas nozīmē, ka iekšējā kontrole ir uz papīra, neviens reāli logos neskatās, kaut vai izlases veidā. tik ieraksta, ka viss atbilst un sistēma funkcionē. klasiskais gadījums, savējie vinnēja, naudu izpumpēja un papīros visu kā vajag noformēja. kko uzbūvēja ar vislētāko darba spēku, un par pārējo viss ir vienalga. un par auditoriem runājot, cik man bijusi pieredze, tad auditors, jau necentīsies lauzt sistēmu. vienkārši paskatīsies vai dokumenti atbildīs prasībām, kas tiek ievērotsm kas nē, kādu nointervēs. pat ja dokumentos ir rakstīts ka drošība ir testēta uz to un to, cik liela iespēja, ka auditors iebakstīs un pateiks, lūdzu notestējam šo vēlreiz, gribam pārliecināties?

Vēlreiz atkārtoju: ja nekas tāds nav konkrēti ierakstīts specenē un darba uzdevumos, tad izstrādātājs te ņe pri čom.

Normālās firmās ir vecākie programmētāji, kas pieskata, ko raksta ierindas melnstrādnieki koderi. Ir sistēmu arhitekti, kas plāno visas izmaiņas, “kurus moduļus labosim, kurus papildināsim priekš šitā pieprasījuma”. Ir testēšanas vadītāji, kam būtu jāplāno gan melnās, gan baltās kastes testēšanas.

Ja uzņēmumā tādu amatu nav un viss notiek pašplūsmā – ziepes vajadzīgas vadītājam par darba plānošanu. Ja ir – tad attiecīgi starp tiem jāatseko rīkojumu došanas hronoloģija.

Par pumpēšanu – VID sistēmu gan jau lieto tāds lietotāju skaits, kad admini logos vienkārši slīkst. Ja netiek uzmanītas kaut kādas abnormālas parādības, piemēram, krass trafika pieaugums, sistēmas noslodze, veikto darbību skaits, intensitāte, utt., tad vakars uz ezera garantēts agrāk vai vēlāk. Bet pat 1. kursa stundents nav tiks stulbs, lai nesaprastu, ka tā lielā bļāķī kačāt 120Gb ir vairāk nekā aizdomīgi. Tādēļ kačājam pa darba stundām, ar neregularitāti, caur prokšiem, kreisām adresēm, utt. Ja tu dari lēni, bet ilgi, datus dabūsi, lai cik liela arī nebūtu DB. Un nekāds admins neko nekad neuzzinās, ja viņa sistēma kā ielasmeita pus pasaulei pieejama.

usver, tātad sekojot tavai loģikai – ja pasūtītājs vienalga kādu iemeslu pēc ir palaidis garām autorizāciju, tad ir iespējams vienā mierā uzkodēt piem. internetbanku bez jūzerneima un parolēm un pateikt ka tā tam ir jābūt? (es pašlaik vēlos distancēties no tā cik liels lohs ir pasūtītājs vai iespējamības, ka kaut kādas fīčas netiek implementētas tāpēc, ka par tām nemaksā, parunāsim par koderiem/arhitektiem u.c kas piedalās softa izstrādē :)).

Krieviski tādai rīcībai ir labs vārds – разпиздяйство.

#132 (abece: 2010.02.16 @ 13:49:08):

Tad pie lielā zvana ir jakar izstrādātājs, jo viņa neizdarības dēļ ir radīti reāli zaudējumi valtij, un japiedzen kāposts.

aha, taisnība – izstrādes kantoris. Tur pēc hierarhijas tiktu skaidrībā.

normunds: Mana loģika ir tāda, ka pasūtītājam noteikti ir jāsaņem iespējami perfekts produkts, kur var trūkt tikai kādas fīčas, bet ne svarīgu lietu, kā tas šajā gadījumā.

Komentāri par atbildības dalīšanu bija tikai par izstrādes kantora iekšieni. Izlasi vēlreiz komentārus – izstrādātājs ir domāts kā persona, bet izstrādes kantoris – kā uzņēmums.

Izstrādes kantora iekšienē vienmēr ir kāds par programmētājiem augstāk stāvošs, kas uzņemas atbildību savas kompetences robežās (testēšanas vadītājs vispār kādreiz ir white-box testēšanu un koda analīzi licis veikt? vecākajam programmējam ir darba pienākumos uzraudzīt kasjakus kodā.

Man izstrādātājs = piegādātajs = izstrādes kantoris = lielās naudas summas plēsējs = atkatu nodrošinātājs, utt., bet mazo knariņu melnā darba darītaju es šeit nemaz neaplūkoju, jo tapat ir skaidrs, tas sūdus ievārīs skaidras dienas laikā. Padod tik karoti.

Mēs te runājam par Exigen darba kvalitāti un kādu tur ir tie darbinieki…

bet internāts piedāvā iespēju palasīt ko paši Exigen darbinieki saka par savu darba vietu.

http://www.tavsdarbs.lv/?ide=showdetail&co=Exigen+Services

normunds: pats rakstīji ir pieredzēts, ka koderis tā vietā lai novērstu acīmredzamu parķi aizet uz nedēļu atvaļinājumā, jo, redz, nekur nav rakstīts, ka viņam kaut kas jādara. tas nekas, ka neizlabotas kļūdas vai neiekļauta moduļa dēļ nekas nestrādā pareizi, viņam nekur nav rakstīts, ka to vajag.

Tu novel vainu uz koderi, aizmirstot, ka viņš nav galvenā persona uzņēmumā. Tiklīdz parādās kāds priekšnieks, tā programmētāja atbildība reducējas uz norādījumu izpildīšanu, bet kādam no priekšniekiem ir pienākums uzraudzīt programmētāja darbu.

Ja izstrādes vadītājs tik atsēž laiku un nekontrolē, kā ko kurš dara, kad kurš iet atvaļinājumā, tad nafik tādu ielikteni.

Programmētājam nav jāveic sava priekšnieka pienākumi – sekot līdzi savu un citu darbu izpildes grafikiem, sekot līdzi, vai vajadzēs piesaistīt pirmdienas rītā citu koderi uz stundiņu, jo darba sanācis vairāk nekā plānots. Ja strādā dinamiskā kantorī un tēmē izēst priekšnieku vienā setā – aiziet, bet tā vairumos gadījumu uzcītība nav tā vērta, it sevišķi, ja priekšniekam tas viss pofik.

Cilvēkiem kuri strādā pie tāda mēroga projekta būtu jābūt kaut kādai atbildības sajūtai neatkarīgi no ieņemamā amata.

Protams, ka atbildībai jābūt, un tieši tāpēc ir vajadzīga objektīva izmeklēšana, nevis jāsteidzas visu novelt uz koderiem, pirms ir zināmi kādi fakti. Jautājums tikai – ar kādiem paņēmieniem un cik dziļi šāda izmeklēšana tiks veikta?

Mēs te satraucamies par kaut kādu sūda VID sistēmu kamēr ļaudis ar vērienu pieiet tai lietai pilnīgi citos mērogos :>

http://www.tvnet.lv/financenet/zinas/304338-simtiem_miljonus_eiropas_iedzivotaju_kreditkarsu_var_uzlauzt

Lielākā problēma šajās fabrikās ir tā, ka visi pieprasījumu un infa ceļo no augšas (priekšniecības) uz leju (koderiem) un reti kad pretejā virzienā. Pietam, to šoļu šajā ķēdītē ir tik daudz, ka izmaiņas ieviest ir prakstiski neiespējami. Ja sistēmas analītiķim/-iem uzprasa – paklau, vecīt, te kaut kads sviests darās; manuprāt, tad, kad šīs prasības tika rakstītas, kāds bija sapīpējies vai labākajā gadījumā sadzēries; tad pirma atbilde – neko nemainam, viss ar pasūtītāju ir saskaņots, parakstīts un nedod dievs tavas huiņas dēļ mēs vēl iesim nedēļu tērēt – atkal mītiņi, atkal kaut kādas saskaņošanas; nu, kuram to vajag; lai nodrosinātu šo biznesa funkciju 25 reizes pogas jāspaida? nēerti? sīkums! mums valsts iestādēs dzelzs cilveki strādā! izskatās pēc sūda? arī sīkums! šis ir mūsu sūds, tātād unikāls, nevienam citam tāda nav! tādēļ esi lepns, ka piedalies šajā projektā!

Kuuminsh

Realitātē notiek pavisam otrādi – jo tālāk pa ķēdīti klients ir no gala kodera, jo mazāka ir kodera atbildības sajūta.

Ja ir

klientskoderis,

tad koderim ir 100% atbildība un tuvu šiem 100% ir arī iespējamība, ka viss būs čiki. Paaudzējam ķēdīti līdz

klientsprojekta vadītājskoderis,

un nu jau atbildīgā persona ir projekta vadītājs. Projekta vadītājs bakstīs koderi, tā kā tad arī viss visticamāk būs ok, bet nu jau koderis var elpot brīvāk. Ja ķēdīte ir

atbildīgais pasūtītāja pusēiestādes vadībaklienta šefsizstrādātāju šefsizstrādes direktorsprogrammēšanas nodaļas vadītājsweb programmēšanas nodaļas vadītājsvecākais programmētājskoderis,

tad kādiem 3-4 līmeņiem, kas ir visvairāk pa labi, jau absolūti viss ir pie pakaļas, bet tiem, kas ir tuvāk klientam (un lielāks stress/atbildības sajūta) nav iespēju/zināšanas ietekmēt tos 5 hierarhijas līmeņus zem viņiem. Katrs līmenis kaut kā veiksmīgi absorbē, mīkstina un palēnina visu to procesu.

ļoti pat reāls procesa apraksts: “pirma atbilde – neko nemainam, viss ar pasūtītāju ir saskaņots, parakstīts un nedod dievs tavas huiņas dēļ mēs vēl iesim nedēļu tērēt – atkal mītiņi, atkal kaut kādas saskaņošanas; nu, kuram to vajag; lai nodrosinātu šo biznesa funkciju 25 reizes pogas jāspaida? nēerti? sīkums! mums valsts iestādēs dzelzs cilveki strādā! izskatās pēc sūda? arī sīkums!”

Un viens no iemesliem, kāpēc es diezgan bieži iebilstu pret beznosacījumu outsourcu. beznosacījuma ir tāds, kad ir uzstādījums no augšas – outsourcējam šo un viss, bez apspriešanas iespējām.

usver, es paskaidrošu sīkāk, citādi mēs malsim uz riņķi vēl trīs dienas. Hipotētiska situācija: koderim (kurš, kā es šajā diskusijā esmu atklājis gandrīz vienmēr ir labs darbinieks, pārzina savu sfēru etc.) ir jāuztaisa programma A, kurai ir jānodošina dati, ko ievada iekārtā B. Viņš, godājams profesionālis, uzkodē A nepaskatoties, ka lai iekārta B varētu funkcionēt korekti A ir jānodrošina datu ievade ar precizitāti nevis 6 zīmes aiz komata, bet tikai 2. Koderis dienas beigās atdod savu koda gabalu savam priekšniekam/pasūtītājam, paceļ cepuri un dodas mājās ar labi padarīta darba sajūtu. Jo viņš tehniski ir uzkodējis. Un nākamajā dienā viņš ir dziļā nesapratnē kāpēc uz viņu brēc, ka viņš nav izdarījis darbu. Jo viņš taču visu ir izdarījis – uzkodējis. Tas ka viņa koda daļas rezultātus nevar izmantot viņu pilnīgi nesatrauc un viņš pat nevar iedomāties, kāpēc lai viņš darba gaitā uzdotu jautājumu par to kādā formātā ir jābūt izvadāmajiem datiem, viņa atbildība beidzas ar output no A un ja kaut ko nevar ievadīt B, tad lai tas kurš uztaisīja B arī tagad pi$ās kāpēc tā.

err, nodzēsa knābīšus…

vēlreiz…

Kuuminsh

Realitātē notiek pavisam otrādi – jo tālāk pa ķēdīti klients ir no gala kodera, jo mazāka ir kodera atbildības sajūta.

Ja ir

klients—koderis,

tad koderim ir 100% atbildība un tuvu šiem 100% ir arī iespējamība, ka viss būs čiki. Paaudzējam ķēdīti līdz

klients—projekta vadītājs—koderis,

un nu jau atbildīgā persona ir projekta vadītājs. Projekta vadītājs bakstīs koderi, tā kā tad arī viss visticamāk būs ok, bet nu jau koderis var elpot brīvāk. Ja ķēdīte ir

atbildīgais pasūtītāja pusē—iestādes vadība—klienta šefs—izstrādātāju šefs—izstrādes direktors—programmēšanas nodaļas vadītājs—web programmēšanas nodaļas vadītājs—vecākais programmētājs—koderis,

tad kādiem 3-4 līmeņiem, kas ir visvairāk pa labi, jau absolūti viss ir pie pakaļas, bet tiem, kas ir tuvāk klientam (un lielāks stress/atbildības sajūta) nav iespēju/zināšanas ietekmēt tos 5 hierarhijas līmeņus zem viņiem. Katrs līmenis kaut kā veiksmīgi absorbē, mīkstina un palēnina visu to procesu.

🙂

http://lurkmore.ru/Индусский_код

#148

Neticēsi, bet piemēr IT kantoris DIVI, kas ik pa laikam uzvar valsts konkursos, strādā tieši tā. Bizness aizmirsa – who cares, veicam pēc iepriekš sarunātas specifikācijas. Tomēr vajag izmaiņas? Ok, +n Ls pie kopsummas par izmaiņām.

hvz linkā koda piemēri :DDDDDD

ir doma ka tur vienkāršie indusi ir pastrādājuši, tomēr atbildīgi vienalga ir tie augšpusē. Sevišķi VID, kuri apmaksāja divus auditus un noteikti bija kāds kurš visu kontrolēja.

Bet koda piemēri man patika, jo neko tādu man neļautu uzprogrammēt veselais saprāts.

normunds:praksē ir tā

1) izstrādes vadītājs nodefinē uzdevumu iekš JIRA/Sourceforge/citas uzdevumu sistēmas

2) programmētājs realizē prasīto, nokomito, atzīmē revīzijas numuru.

3) testētājs izmēģina funkcionalitāti / atzīmē “Ir OK/nav OK”.

4) Pēc vajadzības tiek atkārtoti [2.-3]

5) Testētājs ver ciet bagu.

Tu skaidri nenodali 2 jēdzienus: “uzrakstīt klasi/prototipu” un “integrēt sistēmā, ievadīt 5 strādājošus piemērus no GUI”. Tev tie liekas vienlīdzīgi.

Praksē esmu redzējis, kā 1 kodera taisīta klase nu nekādi neiekļaujas kopējā arhitektūrā, bet priekšnieks to laimīgs stiepj otram koderim “re, cik krutu kodu tev te dodam – davai, ieintegrē viņu!”. Un gaida, ka viss 5min laikā strādās kā smērēts.