Vakar paspēlējos ar Nginx web servera konfigurāciju, lai pievienotu dažus jaunus parametrus, kas tiek padoti galvenē lietotāja pārlūkam līdz ar mājaslapas failiem. Radās nepieciešamība pievienot vienu parametru, tad atradu rotaļlietu SecurityHeaders.com ar kuru var pārbaudīt mājaslapas “drošības” prasības un panesās. Man savajadzējās salikt visus ķeksīšus. 😂

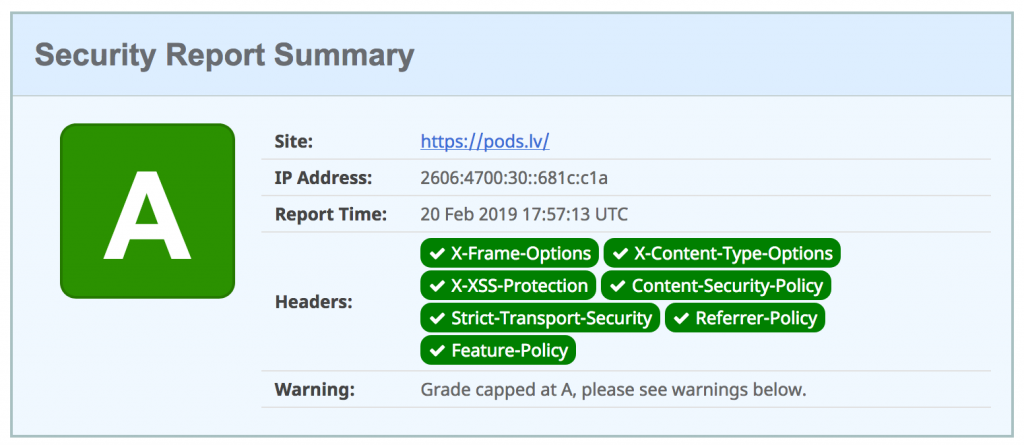

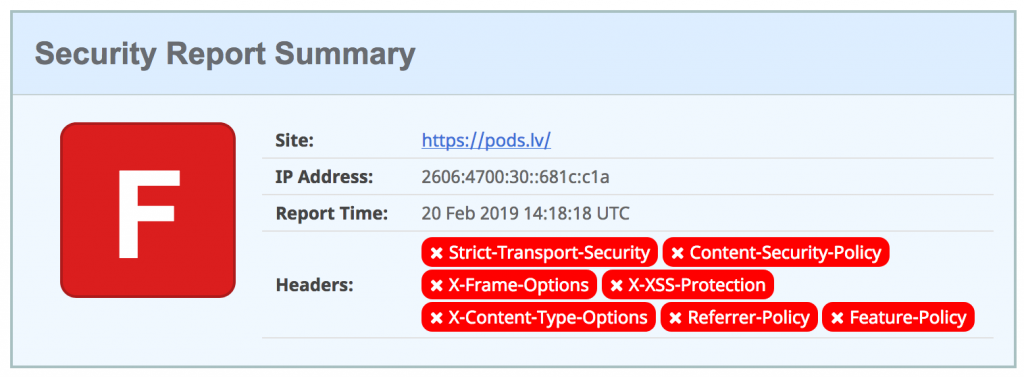

Sāku ar to, ka atvēru savu lapu un ierakstīju tajā SecurityHeaders un sāku testēt pods.lv.

Pirmais mēģinājums bija diezgan skarbs. Tiesa gan jāatzīst, ka šādi izskatās gandrīz visas mājaslapas, kuras es atvēru testiem.

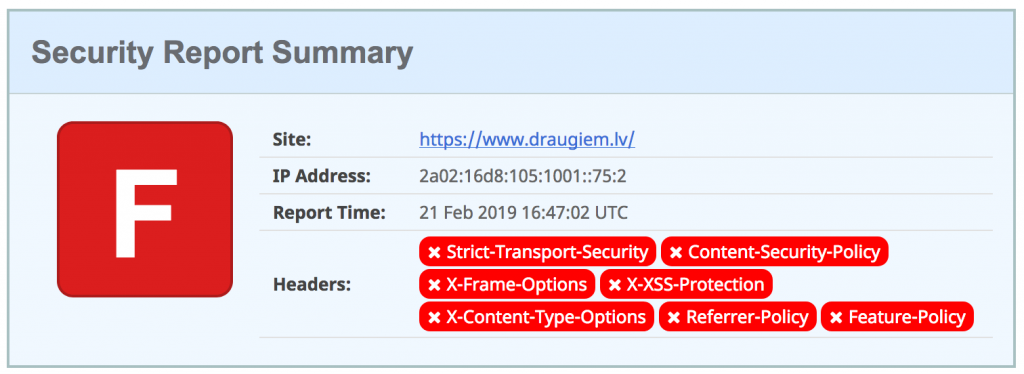

Principā šīs galvenes visvairāk var noderēt kā reizi sociālajos tīklos vai lapās, kur notiek aktīva kustība ar lietotājiem un viņu ģenerēto saturu. Teiksim draugiem.lv tests. Nu labi, es tik’ ņirgājos. 😉

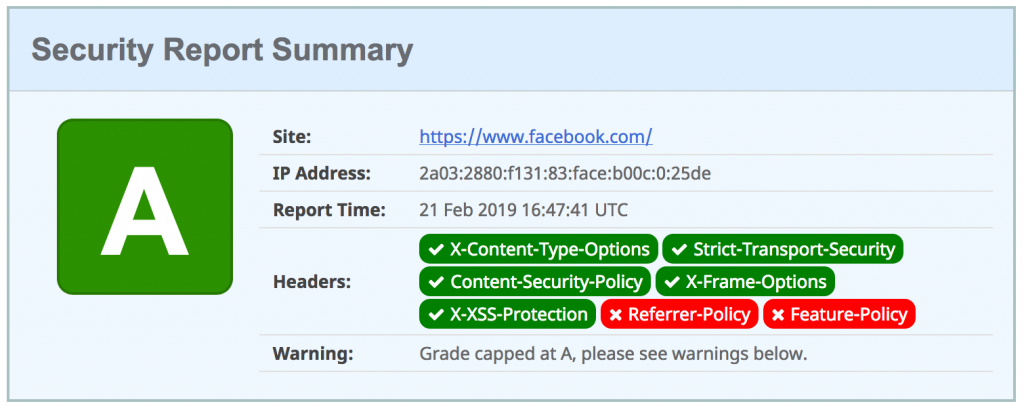

Protams, ka runājot par sociālajiem tīkliem, pirmais, kas nāk prātā ir Facebook.com. Viņu galvenes ir ļoti interesantas un pēc tām var noprast, ka par drošību viņi rūpējās visai nopietni. Jāatzīst, ka es pirmajā piegājienā arī saliku visu, izņemot šos divus pēdējos “ķeksīšus”. Vēlāk gan papildināju arī ar tiem, bet tikai, lai būtu.

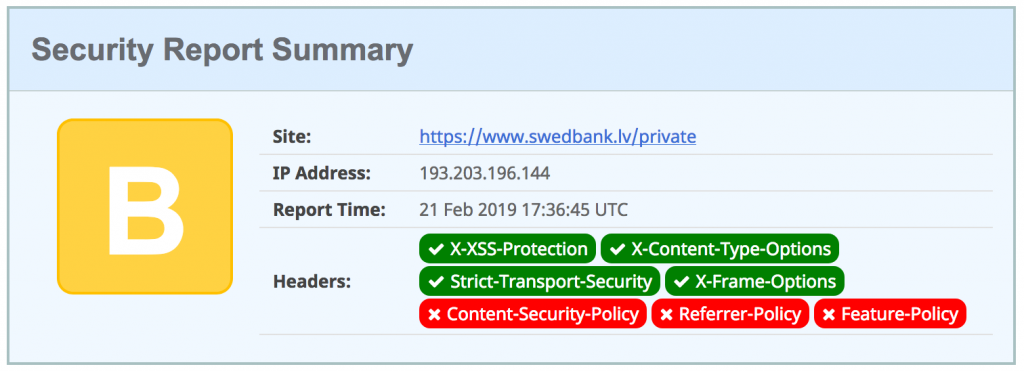

Biju patīkami pārsteigts par Swedbank testu, kas parāda, ka viņi ir ieviesuši standarta drošības prasības. Atšķirībā no Facebook, Swedbank gadījumā nav noteiktas satura drošības prasības. Tāpēc viņiem ir tikai B vērtējums. Caur šīm satura drošības galvenēm var aizliegt ielādēt ārējo saturu no citām lapām, ja tas nav atļauts servera noteikumos vai dinamiskie skripti un citas lietas. Principā tā ir baigā ņemšanās. Jo, ja kaut ko būsi aizliedzis nepareizi, tad lapa nestrādās. Tāpēc es saliku nedrošus noteikumus. Pēc būtības nekas nemainīsies, bet vērtējums tiks paaugstināts uz A ar atsauci, ka ir izmantoti nedroši noteikumi. Tā kā Swedbank puikas un meitenes ar nopietnām sejām liek mierā šo ķeksi, bet es ar nenopietnu, ierakstīju visatļautību, lai dabūtu zaļo ķeksīti. 🙄

Es pats šo visu pasākumu pagaidām uztveru ar zināmu humora piedevu. Lai gan atzīstu, ka šis ir proaktīvs risinājums, lai uzlabotu drošību savā mājaslapā. Domāju, ka ar laiku tā būs tāda pati norma kā šobrīd HTTPS protokols. Tas ir nākamais solis. Drošo protokolu uzlikām. Tagad varam mācīties tālāk un papildināt darba uzdevumus ar nākamām lietām.

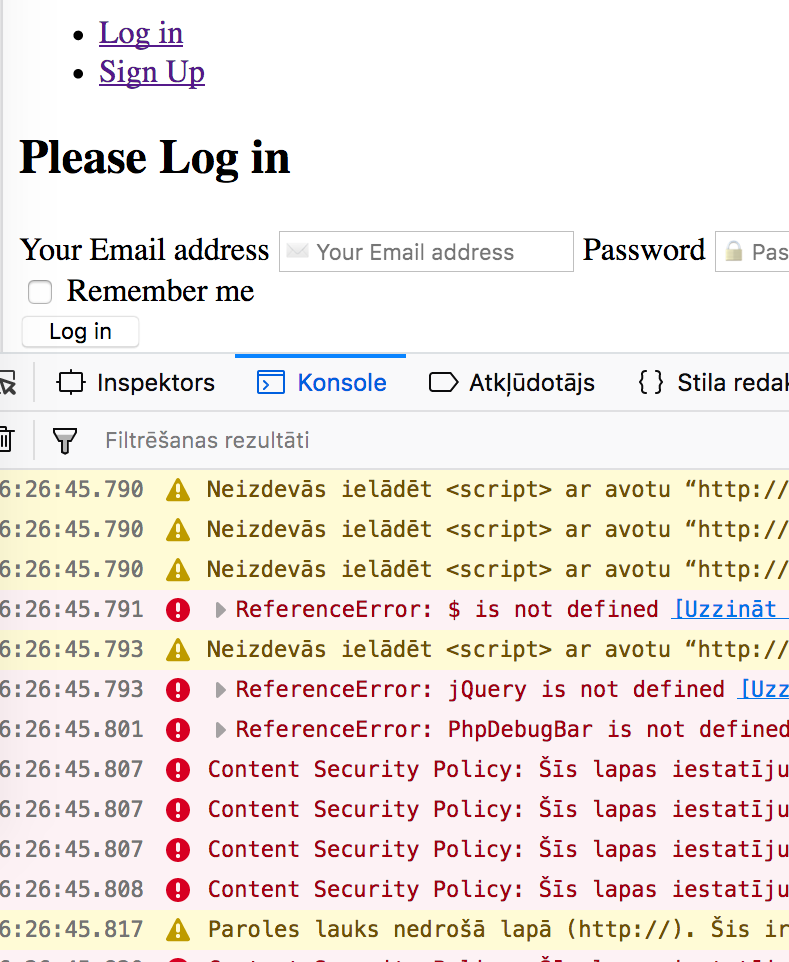

Te ir konkrēts piemērs tam, kas notiek, ja, piemēram, servera galvenēs ir salikti dažādi aizliegumi attiecībā uz satura prasībām un tajā pašā laikā mājaslapa tiek ielādēta, ignorējot to visu. Pārlūks atrāda “pliku” lapu bez stiliem, bez dažādu skriptu ielāde un bļaustās visiem iespējamiem veidiem. Tādā veidā liek saprast, ka mājaslapa ir ielādēta nekorekti. Ja šajā lapā ierakstīs lietotājvārdu, paroli un pēc tam mēģinās pieslēgties, tad pārlūks bļaus, ka tā nav droša lapa.

Ja radās vēlme paspēlēties un palasīt vairāk par to, kā to ieviest savā lapā, tad var aiziet uz Hardening your HTTP response headers un izglītoties.

Tīri feins tūlis.

Tikai skaties, ka tev 50% auditorejas tagad nepazūd.

…lai gan ja jauns raksts parādās reizi gadā, tas tāpat nebūtu brīnums 😛

Intereses pēc apskatījos servera statistiku un par laimi vispār nekādu izmaiņu.

Tas gan brīnums ,jo raksti tev tagad ir reizi gadā….

Kā lojāls poda lasītājs. Nebūtu slikti kāds jauns rakstiņš.

Nedaudz vairāk kā gads un raksts gatavs

Lielajiem saitiem nginx ir tikai reverse proxy un nekādu kontentu uz nodes neuztur. Ja nu vienīgi cache.

Principā pietiek ar unsecure redirect hook-u lai trafiks šifrētos. Pārējais ir tīri konfigs korektiem Uri (cdn vai api). Bet to risina ar //

Pašvaki Podam šeit: https://observatory.mozilla.org/analyze/pods.lv …

Nja, diezgan daudzas trešās puses lietas jāmaina, lai palīstu apakšā tiem satura testiem. Tāpēc es nemaz nesaspringu.

Spriežot pēc seniem postiem, laikam biji saistīts ar ltk un shortcut… Lietoju short kātu uz Android TV… Ilgi… Labprāt padalītos ar bugiem un ergonomiku… Ņemot vērā ka tagad par to maksāju… Varētu uzlabot servisu

Paldies. Izmēģināju šo pirms kāda laika. Lieti noderēja sava krāniņa pagarināšanai

Nezināmu iemeslu dēļ šis raksts bija nokļuvis nekur.lv lasītāko postu augšgalā 12.12.2021 🙂

Gaidam jaunus postus!!

apmaksaata reklaama 😀

Man likās, ka esmu pēdējais uz planētas, kas vēl atver nekur.lv